БОЬћзюКѓгЩ 360жїЖЏЗРгљ гк 2018-8-6 10:42 БрМ

ЧАбдНќЦкЃЌ360КЫаФАВШЋЭХЖгЖРМвМрВтЕНЁАЧЉУћУАгУЁБЕФаТЖЏЯђЃЌАфЗЂЛњЙЙГ§СЫжЎЧАХћТЖЕФGo DaddyКЭStarfield SecureСНМвЃЌжЊУћЕФРЯХЦCAГЇЩЬШќУХЬњПЫЁЂVerisignКЭDigiCertвВЯрМЬТйЯнЁЃЖјБЛУАУћЖЅЬцЕФЧЉУћжїЬхЖМЪЧвЛаЉДѓМвЖњЪьФмЯъЕФЙЋЫОЃЌР§ШчББОЉЗНе§ЁЂжаЭћCADЁЂЪ§ТыДѓЗНЁЂОЉЖЋЁЂКуЩњЕчзгЁЂIBMЕШЕШЃЌБЛЧЉУћЕФГЬађвВЪЧЮхЛЈАЫУХЃЌДгРІАѓФОТэЕФГЃгУШэМўЃЌЕНЭХЛяжЎМфЛЅЯрЖдПЙЕФФЃПщЃЈКкГдКкЃЉЃЌдйЕНШчНёгеЕМАВзАЕФЕігудЖПиЃЌМИКѕФвРЈСЫЙњФкШэМўКкВњСДЩЯЕФЫљгаЛЗНкЁЃЫќУЧРЕвдЩњДцЕФЛЄЩэЗЈБІОЭЪЧетаЉжЊУћЙЋЫОЕФЪ§зжЧЉУћЃЌЕЋЪЧЪЕМЪЩЯетаЉБЛМйУАЧЉУћЕФжЊУћЙЋЫОПЩФмЖМКСВЛжЊЧщЃЌУћЭЗЬЋДѓЗДЖјЮоЖЫЬЩЧЙЃЌецМйУРКяЭѕдйДЮЩЯбнвЛВЈДѓаЭЕФаХШЮЮЃЛњЁЃ

ЪТМўЛиЙЫЯТЭМЪЧ360АВШЋЮРЪПгыЪ§зжЧЉУћУАгУЕФЖёвтГЬађЖдПЙЪЗ

ЖдЁАЧЉУћУАгУЁБетРрЙЅЛїЗНЪНЕФРњЪЗЪТМўНјааЛиЙЫЃК 2016Фъ8дТЗнЃЌ360ЗЂЯжСЫУАгУжЊУћЙЋЫОЁАУРЭМЁБЁЂЁАБЉЗчгАвєЁБЕШЪ§зжЧЉУћЕФФОТэВЂЗЂВМСЫХћТЖБЈИцЁЃ 2016Фъ9дТЗнЃЌ360МрВтЕНИќЖржЊУћЕФЙЋЫОШчЁАеуНвэаХЁБЁЂЁАПЩХЃЁБЕШЧЉУћБЛгУгкЧЉЗЂДѓСПгеЕМадФОТэдкЭтДЋВЅЁЃ 2017Фъ8дТЗнЃЌ360МрПиКЭзЗзйУАгУжЊУћгЮЯЗЙЋЫОЁАОКММЪРНчЁБЁЂЁАЩЯКЃЬьгЮЁБЕШЧЉУћЕФЫН-FuГЬађЭЈЙ§ДѓСПЕФЭјеОРІАѓЗжЗЂЃЌгУРДНйГжЭјТчСїСПЁЃ 2018Фъ7дТЗнЃЌ360дйДЮЗЂЯжЪЙгУаТАфЗЂЛњЙЙНјааЧЉУћУАгУЕФдЖПиФОТэГЬађЭЈЙ§ЕігуЭјеОНјааДЋВЅЁЃ

Ъ§ОнЭГМЦДгРњЪЗЙЅЛїЪТМўЕФЛиЙЫжаПЩвдПДГіЃЌИУРрЙЅЛїДгЮДЭЃжЙВЂЧвдкВЛЖЯЕФБфЛЏЩ§МЖЁЃНёФъЃЌЪ§зжЧЉУћУАгУдйЖШБЌЗЂЃЌФОТэЭХЛяЮЊЖуБмМрПиЬивтИќЛЛСЫЧЉУћАфЗЂЛњЙЙЁЃвдЯТЪЧИУРрЙЅЛїбљБОЕФДЋВЅЪ§СПЭГМЦЃЌРлМЦзмСПвбОЩЯЭђЃЌЗжБ№дк2017Фъ3дТЗнКЭ2018Фъ3дТЗнгаСНВЈНЯЮЊУїЯдЕФдіЗљЁЃ

ДгЪ§зжЧЉУћЕФЮЌЖШЩЯПДЃЌЪТМўзюПЊЪМЪЧгЩGo DaddyЧЉЗЂЁАУРЭМЁБЁЂЁАБЉЗчЁБЁЂЁАПсЮвЁБЁЂЁАОЉЖЋЁБЕШЖрМвжЊУћЙЋЫОЕФЪ§зжжЄЪщЃЌИУАфЗЂЛњЙЙЧЉЗЂЕФЁАМйЁБжЄЪщвВЪЧеМБШзюДѓЁЃКѓРДЗЂЯжжЊУћАфЗЂЛњЙЙЁАШќУХЬњПЫЁБвВПЊЪМГіЯжУАгУЕФЧЉУћЃЌЕфаЭЕФгаУАгУЁАКуЩњЕчзгЁБЙЋЫОЧЉЗЂЫН-FuНйГжГЬађЁЃжБЕННёФъЃЌдйДЮЗЂЯжУРЙњРЯХЦЕФCAЛњЙЙЁАDigiCertЁБвВПЊЪМТйЯнЃЌгЩЧЉУћУАгУв§ЗЂЕФаХШЮЮЃЛњдйЖШБЌЗЂЁЃ

АИР§ЗжЮівдНёФъзюаТУАгУЧЉЗЂЕФФОТэЮЊР§ЖдБОДЮЪТМўНјааЗжЮіЁЃзїАИЭХЛяДЋВЅФОТэЕФЗНЪНгаКмЖрЃЌБШШчГЃМћЕФгаЭЈЙ§IMЙЄОпЗЂЫЭИјЪмЦепгеЕМЦфдЫааЃЌЛђепЭЈЙ§ЕігуЭјеОРДгеЦфЏРРепдЫааФОТэЃЌБОЮФвдКѓепЮЊР§ЁЃ

вдЯТЪЧФОТэзїепОЋаФжЦзїЕФвЛИіЕчзгВњЦЗЯрЙиЕФаХЯЂЭјеОЪзвГЃЌЗУЮЪИУвГУцКѓЛсжБНгЕЏГіаТНЈЯТдиШЮЮёЕФЬсЪОЁЃ

ПМТЧЕНЩЯУцЕФЕЏДАЪЇАмТЪПЩФмЛсБШНЯИпЃЌгкЪЧФОТэзїепЖдИУЭјеОНјвЛВНИФдьЃЌЕБЗУЮЪепЯывЊВщПДОпЬхЕФВњЦЗаХЯЂвГУцЪБЃЌЙЪвтдквГУцЩЯВЛЯдЪОВњЦЗЭМЦЌЃЌЗДЖјЕЏГівдЯТгеЕМаХЯЂЃК

ШчЙћДЫЪБЛЙВЛЩЯЕБЃЌОЭдйгеЕМвЛДЮгУЛЇжБНгЕЏГіЯТдиПђЃЌВЂЧвКѓајУПЕуЛївЛИіВњЦЗвГУцЖМНЋжиИДдЫаавдЯТДњТыЃК

МШШЛзюжеЕФгеЕМЖМЯЃЭћЮвУЧЯТдиетИіЫљЮНЕФЁАЭМЦЌЯдЪОЧ§ЖЏЁБГЬађЃЌЮвУЧОЭРДПДПДЫќЕФецУцФПАЩЁЃЯТдиКѓЗЂЯжИУГЬађОпгае§ГЃЕФЪ§зжЧЉУћЃЌЧЉУћЕФжїЬхЪЧжЊУћЛЅСЊЭјЙЋЫОЁАББОЉЪ§ТыДѓЗНПЦММЁБЃЈCAXA Technology CO.,LTD.ЃЉЁЃетРяашвЊзЂвтЕФЪЧЃЌДЫЪ§зжЧЉУћВЂЗЧИУЙЋЫОЕФЙйЗНЧЉУћЃЌЖјЪЧУАгУСЫИУЙЋЫОаХЯЂДгЦфЫћАфЗЂЛњЙЙЃЈЁАDigiCert CAЁБЃЉЩъЧыЖјРДЕФЃЌЗЧГЃОпгаЦлЦадЁЃ

ЗжЮіЯТдиЕФЁАЭМЦЌЯдЪОЧ§ЖЏЁБГЬађЃЌИУбљБОЪЕМЪЩЯЪЧИіФОТэЁАЯТдиепЁБГЬађЃЌдЫааКѓНЋСЌНгдЖГЬЗўЮёЦїЯТдиФОТэФЃПщЁЃСЌНгЕФЗўЮёЦїЕижЗЮЊЁАwww.yiwotech.cn:443ЁБЃК

НгзХГЬађНЋздЩэЮФМўУћКЭЙўЯЃжЕЕШаХЯЂМгУмКѓЛиДЋЗўЮёЦїЃЌжЛгаЕБЗўЮёЦїбщжЄГЩЙІКѓВХЛсЗЕЛиФОТэФЃПщЕФЯТдиЕижЗЃЌНјвЛВНЯТдижДааКѓЃЌФОТэФЃПщНЋдкЁАC:\Windows\ApppЁБФПТМЯТЪЭЗХВЂЦєЖЏСНИіГЬађЃКScLauncher.exeКЭTIM.EXEЁЃетСНИіГЬађЪЕМЪЩЯЪЧвЛзщГЃМћЕФЁААзРћгУЁБФОТэФЃПщЃЌScLauncher.exeЪЧе§ГЃЕФQQЙйЗНЦєЖЏГЬађЃЌБОЩэУЛгаШЮКЮЖёвтДњТыЃЛШЛЖјдЫааИУГЬађКѓУЛгаОЙ§бщжЄНЋжБНгЦєЖЏЭЌФПТМЯТЕФФОТэФЃПщTIM.EXEЃЌИУФЃПщЛсЦєЖЏвЛИіwextract.exeзїЮЊПўРмНјГЬРДдЫаадЖПиФОТэЃЌећИіНјГЬСДЦєЖЏЙиЯЕШчЯТЫљЪОЃК

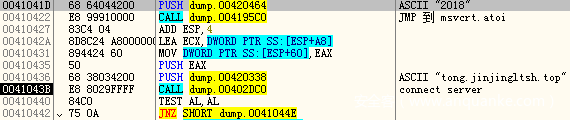

дкФОТэФЃПщTIM.EXEЦєЖЏПўРмНјГЬwextract.exeЪБНЋдЖПиФОТэФЃПщДгФкДцжаdumpГіРДНјааЗжЮіЃЌИУФЃПщЪЧвЛИіМгСЫбЙЫѕПЧЕФEXEПЩжДааГЬађЃЌЕїЪддЫааКѓПЩвдПДЕНЦфжБНгСЌНгдЖГЬПижЦЗўЮёЦїЁАtong.jinjingltsh.top:2018ЁБЃК зюКѓНјШыНгЪежИСюЕФСїГЬжДаадЖГЬПижЦУќСюЃЌАќРЈГЃМћЕФПЊЦєдЖГЬзРУцЁЂЯТдижДааШЮвтГЬађЕШЙІФмЃЌжСДЫзїАИЭХЛяПЩдЖГЬЫцвтВйПиЪмКІгУЛЇЕФЕчФдЁЃ

БОДЮЪТМўЩцМА3ИіжЊУћЙЋЫОЧЉУћЃЌЗжБ№ЪЧУАгУСЫЁАББОЉЗНе§ЁБЁЂЁАжаЭћCADЁБКЭЁАЪ§ТыДѓЗНЁБЕФаХЯЂЃЌОљЪЧДгаТЕФАфЗЂЛњЙЙЁАDigiCertЁБЩъЧыЕФгааЇЧЉУћЃЌжївЊгУгкЧЉЗЂДѓСПЕФгеЕМаддЖПиФОТэГЬађЃЌЩйВПЗжЮЊгЮЯЗИЈжњГЬађКЭКкПЭЙЄОпЕШЁЃ НсгяЧЉУћУАгУЙЅЛїГіЯжвдРДЃЌУАгУЧЉУћЪ§СПВЛЖЯЕФдіЖрЧвЙЅЛїЕФФПБъВЛЖЯБфЛЛЁЃ2016ФъЭЈЙ§УАгУЁАБЉЗчгАвєЁБПЊЪМЧЉЗЂФОТэЃЌ2017ФъжївЊвдЧЉЗЂНйГжРрЫН-FuГЬађЮЊжїЃЌжБЕН2018ФъФОТэЭХЛягжИФБфСЫАфЗЂЛњЙЙКЭЪ§зжЧЉУћЃЌВЩгУИќМгвўБЮЕФЗНЪНДЋВЅдЖПиГЬађЁЃБЛУАгУЕФЧЉУћБэУцЩЯЖМЪЧе§ГЃгааЇЕФЁАДѓЙЋЫОЁБЧЉУћЃЌЫНЯТРяе§дкБЛФОТэЭХЛягУРДЧЉЗЂШЮвтЕФЖёвтГЬађКЭФОТэЃЌГЩЮЊЭЛЦЦЕБЧААВШЋЗРЛЄЬхЯЕЕФвЛЕРЛЄЩэЗћЃЌАВШЋаЮЪЦдНЗЂбЯОўЃЌдНРДдНЖрЕФгУЛЇКЭзщжЏГЩЮЊСЫБЛЙЅЛїЕФФПБъЁЃФОТэЭХЛяШдВЛЖЯЕФЗЂЯжКЭРћгУаТЕФЯЕЭГТЉЖДзїЮЊЭјТчЮфЦїРДФБШЁРћвцЁЃЖдДЫЃЌ360вбИФЩЦздЩэЕФЗРЛЄЬхЯЕЃЌШЋУцВщЩБДЫРрВЁЖОФОТэЁЃЭЌЪБвВКєгѕЃЌЯрЙиЕФЧЉУћАфЗЂЛњЙЙМгЧПЩѓКЫЛњжЦ ЃЌБмУтДЫРрЪТМўдйДЮЗЂЩњЁЃ

ИНТМДг2016ФъПЊЪМжСНёЗЂЯжЕФвбжЊБЛУАгУЕФЧЉУћМАЖдгІЕФАфЗЂЛњЙЙСаБэШчЯТЃК

|