本帖最后由 360主动防御 于 2018-12-6 10:00 编辑

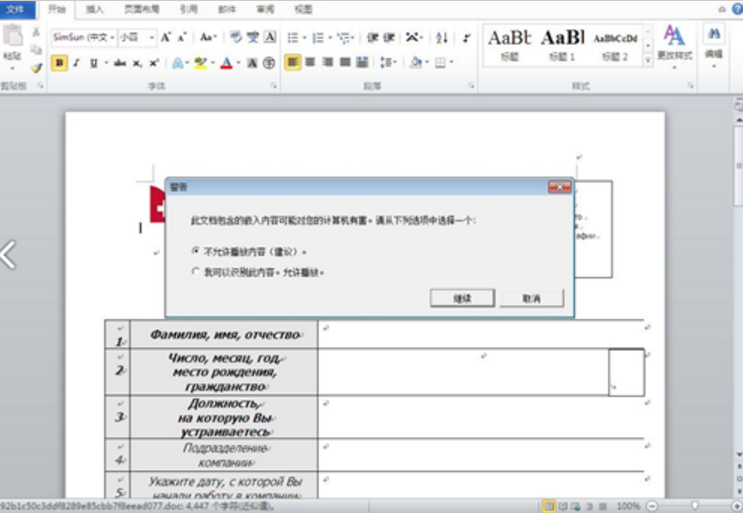

360全球首个发现国家级0day攻击 “毒针”行动瞄准俄总统事务管理局 俄总统事务管理局遭APT攻击 360溯源攻击样本来自乌克兰 2018年11月25日,乌俄两国又突发了“刻赤海峡”事件,乌克兰的数艘海军军舰在向刻赤海峡航行期间,与俄罗斯海军发生了激烈冲突,引发了全世界的高度关注。四天后,360安全大脑在全球范围内第一时间发现了一起针对俄罗斯的APT攻击行动。值得注意的是此次攻击相关样本来源于乌克兰,攻击目标则指向俄罗斯联邦总统事务管理局所属的医疗机构。攻击者精心准备了一份俄文内容的员工问卷文档,该文档使用了最新的Flash 0day漏洞(cve-2018-15982)和带有自毁功能的专属木马程序进行攻击。在发现攻击后,我们第一时间将0day漏洞的细节报告了Adobe官方,Adobe官方及时响应后在12月5日加急发布了新的Flash 32.0.0.101版本修复了此次的0day漏洞,并在官网致谢360团队。

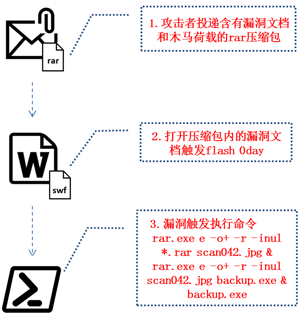

攻击方不惜代价要攻下目标,但同时又十分小心谨慎 从攻击过程看,攻击者通过投递rar压缩包发起攻击,当受害者打开压缩包内的问卷文档后,将会播放Flash 0day文件。触发漏洞后, winrar解压程序将会操作压缩包内文件,执行最终的PE荷载backup.exe。 360安全大脑经过漏洞分析发现,利用代码借助uaf漏洞,可以实现任意代码执行。从最终荷载分析发现, PE荷载是一个经过VMP强加密的后门程序,通过解密还原,我们发现主程序主要功能为创建一个窗口消息循环,有8个主要功能线程,其中包括定时自毁线程。

漏洞文档攻击过程

播放Flash 0day漏洞

目前我们还无法确定攻击者的动机和身份,或有政治意图

按照被攻击医疗机构的网站([url=]http://www.p2f.ru)[/url] 介绍,该医疗机构成立于1965年,创始人是俄罗斯联邦总统办公室,是专门为俄罗斯联邦最高行政、立法、司法当局的工作人员、科学家和艺术家提供服务的专业医疗机构。由于这次攻击属于360在全球范围内的首次发现,结合被攻击目标医疗机构的职能特色,我们将此次APT攻击命名为“毒针”行动。目前我们还无法确定攻击者的动机和身份,但该医疗机构的特殊背景和服务的敏感人群,使此次攻击表现出了明确的定向性,同时攻击发生在“刻赤海峡”危机的敏感时段,也为攻击带上了一些未知的政治意图。

近年来,乌克兰和俄罗斯两国之间围绕领土问题的争执不断,发生了克里米亚半岛问题、天然气争端、乌克兰东部危机等事件。伴随着两国危机事件愈演愈烈之时,在网络空间中发生的安全事件可能比现实更加激烈。2015年圣诞节期间乌克兰国家电力部门受到了APT组织的猛烈攻击,使乌克兰西部的 140 万名居民在严寒中遭遇了大停电的煎熬,城市陷入恐慌损失惨重,而相应的俄罗斯所遭受的APT攻击,外界却极少有披露。

|