ұҫМыЧоәуУЙ haol УЪ 2025-7-29 08:43 ұајӯ

җәТвЬӣуwӮЙңyА§лyЗТұ»өН№АөДХжХэФӯТт(ТФПВК№УГҫWВ·№ӨҫЯ·ӯЧg)

СРҫҝИЛҶTй_°lБЛТ»·NИЛ№ӨЦЗ»ЫЈ¬ЖдҗәТвЬӣуwӮЙңyВКёЯЯ_ 98%Ј¬Х`ҲуВКғH 5%ЎЈИз№ыДъХJһйЯ@ҢҰм¶·А¶ҫЬӣуwҒнХfКЗТ»н—БЛІ»ЖрөДјјРgЈ¬ДЗьNЯ@ЖӘОДХВҝЙДЬ•юёДЧғДъөДПл·ЁЎЈ

----------------------------------

җәТвЬӣуwӮЙңyҹo·ЁЕР¶ЁЈ¬ө«ҒK·ЗІ»ЗРҢҚлH

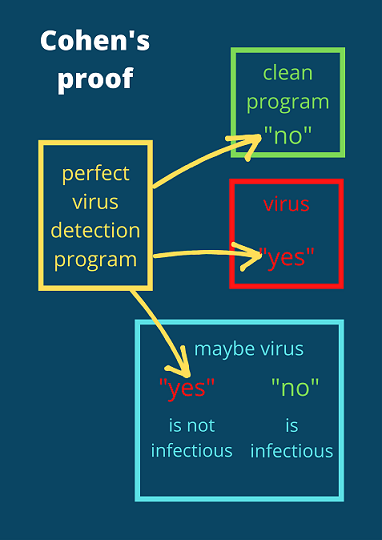

Fred Cohen ҢҰІЎ¶ҫҷzңyІ»ҝЙЕР¶ЁРФөДйgҪУЧCГчЎЈ ЎёҝЙДЬөДІЎ¶ҫЎ№Ц»УР®”НкГАҷzңyіМРтЕР¶ЁЖдҹoәҰ•rІЕҫЯУРӮчИҫРФЎЈ

Fred CohenФзФЪ1984ДкҫНТСЧCГчІЎ¶ҫҷzңyКЗТ»ӮҖІ»ҝЙЕР¶ЁҶ–о}ЎЈЛыјЩФOҙжФЪТ»ӮҖНкГАөДІЎ¶ҫҷzңyіМРтЈ¬И»ббҳӢФмБЛТ»ӮҖқ“ФЪІЎ¶ҫЈ¬Ф“ІЎ¶ҫҹo·ЁҪoіцХэҙ_ҙр°ёЈ¬ТтһйЦ»УР®”НкГАҷzңyіМРтХJһйФ“ІЎ¶ҫКЗ°ІИ«өД•rЈ¬ЛьІЕ•юҫЯУРӮчИҫРФ [cohen84]ЎЈУЙм¶ЛщУРІЎ¶ҫ¶јКЗҗәТвЬӣуwЈ¬ТтҙЛҝЙТФНёЯ^·ҙЧC·ЁҪЁҳӢТ»ӮҖоҗЛЖөДҗәТвЬӣуwӮЙңyЧCГчЎЈ

ө«”өҢWТвБxЙПөДЎёІ»ҝЙЕР¶ЁЎ№ҒKІ»ТвО¶Цшӣ]УРҢҚлHөДҪвӣQ·Ҫ°ёЎЈІ»ҝЙЕР¶ЁҶ–о}КЗЦёҹo·ЁФЪЛщУРЗйӣrПВМṩХэҙ_ҙр°ёөДӣQІЯҶ–о}ЎЈТтҙЛЈ¬Из№ыДъУРТ»ӮҖіМРтЈ¬ЛьДЬХэҙ_»Шҙр 99.9999% өДЛщУРЗйӣrЈ¬ө«еeХ`»Шҙр 0.0001%Ј¬ДЗьNЯ@ӮҖҶ–о}ҝЙДЬјИІ»ҝЙЕР¶ЁЈ¬УЦФЪҢҚЫ`ЦРҝЙҪвЎЈҢҰм¶оҗЛЖөДҶ–о}Ј¬ОТӮғТСҪӣУРЧгүтөДҪвӣQ·Ҫ°ёЎЈВГРРЙМҶ–о}ҫНКЗТ»ӮҖАэЧУЈ¬ЛьФЪОпБчЦРөД°ь№ьВ·УЙПөҪy»тлҠВ·СuФмЯ^іМЦР¶јУР‘ӘУГЎЈлmИ» ДҝЗ°ЯҖӣ]УРТСЦӘөДСЭЛг·ЁДЬүтФЪәПАнөД•rйgғИҪвӣQВГРРЙМҶ–о}ЈЁЛьКЗ NP лyҶ–о}Ј©Ј¬ө«ТСҪӣУРЧгүтөДҪьЛЖҪвҒнУӢЛг°ь№ьЯfЛНөДВ·ҫҖЎЈ

·А¶ҫ®aЖ·ТІКЗИзҙЛЈ¬ЛьӮғ•юұMБҰұЈЧoПөҪyГвКЬҗәТвЬӣуwөДЗЦәҰЎЈө«ЕcЬӣуw°ьҪУКХХЯІ»Н¬Ј¬җәТвЬӣуwй_°lХЯ•ю·eҳOҮLФҮТФДі·N·ҪКҪ„“ҪЁҗәТвЬӣуwЈ¬К№·А¶ҫ®aЖ·ЧціцеeХ`ӣQІЯЈ¬ҹo·ЁӮЙңyөҪЯ@Р©іМКҪЎЈЯ@ҫНәГұИИЛӮғ№КТвіЦАmөШҮLФҮҢӨХТФЪәПАн•rйgғИҹo·ЁөГөҪЧојСҪвӣQөДЬӣуw°ьН¶ЯfВ·УЙЭ”ИлЎЈ

ТтҙЛЈ¬җәТвЬӣуwҷzңyұҫЩ|ЙПәЬлyЈ¬РиТӘІ»”аёДЯMІЕДЬұЈіЦУРР§РФЎЈИ»¶шЈ¬·А¶ҫЬӣуw…sТтЯ^•rЎўИұ·Ұм`»оРФәНАПМЧ¶шұіШ“БЛҗәГыЎЈЯ@КЗХжөДҶбЈҝ

ЖдЛыИЛХfЛыӮғҝЙТФЧцөГёьәГ

ҸДГҪуwәНҸVёжЙМ‘TіЈөДРыӮчҒнҝҙЈ¬ИЛӮғ•юУXөГ·А¶ҫ®aЖ·№КТвК№УГЯ^•rөДјјРgЈ¬ҫЬҪ^АыУГДЗР©РВСР°lөДИЛ№ӨЦЗ»ЫәНЖдЛыПИЯMјјРgҒнҪЁҳӢПөҪyЎЈОТӮғҪӣіЈҝҙөҪЎёӮчҪy·А¶ҫЬӣуwТСЛАЎ№әНЎёЯ@·NИЛ№ӨЦЗ»ЫұИ·А¶ҫЬӣуwёьәГЎ№Ц®оҗөДОДХВҶбЈҝ Я@ҫНТэіцБЛТ»ӮҖҶ–о}ЈәИз№ы·А¶ҫ®aЖ·ДЬИзҙЛЭpу өШёДЯMЈ¬һйКІьNЛьӮғІ»’сУГРВјјРgДШЈҝКВҢҚКЗЈә

- ҙ_ҢҚИзҙЛЎЈ

- ЛьӮғҹo·ЁіРКЬХ`ҲуЈ¬ҒKЗТЕcҝЙТФіРКЬХ`ҲуөД‘ӘУГіМКҪЯMРРБЛІ»№«ЖҪөДұИЭ^ЎЈ

ГФЛјТ»Јә·А¶ҫ®aЖ·К№УГЯ^•rөДјјРg

ёщ“юГҪуwҲуҢ§Ј¬·А¶ҫ®aЖ·Ц»•юЛСҢӨҷn°ёЦРөДДЈКҪЈ¬ҒKҢўҷn°ёлsңҗЦөЕcәЪГыҶОЯMРРұИЭ^ЎЈЯ@Р©ҷzңyҷCЦЖИФИ»ҙжФЪЈ¬ө«·А¶ҫ®aЖ·ЦБЙЩТСҪӣК№УГЖдЛыҗәТвЬӣуwҷzңyјјРg¶юК®ДкБЛЎЈ

®”ОТҢҰҗәТвЬӣуw·ЦОц®aЙъЕdИӨ•rЈ¬ОТЧxЯ^өДөЪТ»ЕъПакP•шј®Ц®Т»КЗ PЁҰter Szőr м¶ 2005 Дкіц°жөД Ў¶лҠДXІЎ¶ҫСРҫҝЕc·А¶RөДЛҮРgЎ· [szor05]ЎЈЯ@ұҫТСУР 17 ДкҡvК·өД•шГиКцБЛЯhЯhі¬іцДЈКҪәһГыәНлsңҗөД·Ҫ·ЁЎЈ Szőr МбөҪБЛДЈ”MЎўX №в’ЯГиЎўУӣ‘ӣуw’ЯГиЎў»щм¶СЭЛг·ЁөДәһХВЎўРРһй”rҪШЖчәНҫWВ·’ЯГиөИ [szor05]ЎЈ¶аДкҒнЈ¬Я@Р©јјРgІ»”аНкЙЖЈ¬ҒKІ»”аңҘ¬FРВөДјјРgЎЈ

Szőr ҒKОҙМбј°ИЛ№ӨЦЗ»Ы (AI) јјРgЈ¬ө«Я@Р©јјРgТІТСН¶ИлК№УГ¶аДкЎЈЛьӮғУГНҫҸV·әЈ¬°ьАЁҗәТвЬӣуw…ІјҜЎўҝН‘ф¶ЛПөҪyЙПөДҗәТвЬӣуwӮЙңyТФј°ЧФ„УәһХВҪЁБўЎЈ GDATA ЧФјәөД DeepRay ХQЙъм¶ 2018 ДкЈ¬ОТӮғ®”И»І»КЗөЪТ»јТАыУГ AI ФцҸҠӮЙңyДЬБҰөД·А¶ҫЬӣуwСuФмЙМЎЈ ғҚ№ЬИЎөГБЛФS¶аЯMІҪЈ¬ө«Я@ӮҖГФЛјЦБҪсТАИ»оB№МІ»»ҜЎЈОТДЬПлөҪғЙӮҖФӯТтЎЈ

КЧПИ Ј¬°ІИ«®aЖ·РРдN•ю·eҳOҸҠ»ҜЯ@·NУЎПуЈ¬К№ИЛХ`ТФһйЛщРыӮчөД®aЖ·КЗИ«РВөДЎўёьғһЩ|өДЎЈ NextGen ·А¶ҫ®aЖ·ҫНКЗТ»ӮҖАэЧУЎЈЛьӮғВ•·Q“нУРИ«РВЗТІ»Н¬өДҷzңyәН·АЧoјјРgЈ¬ө«ҢҚлHЙПЛьӮғК№УГөД…sКЗЕcЭ^АПөД·А¶ҫ®aЖ·ПаН¬өДјјРgЎЈИЛһйөШҢў·ҙҗәТвЬӣуwәН·А¶ҫ®aЖ·…^·Цй_ҒнЈ¬ТІКЗһйБЛЯ_өҪН¬ҳУөДДҝөДЈ¬СuФмТ»·NЈЁеeХ`өДЈ©УЎПуЈ¬јҙ·А¶ҫ®aЖ·ҹo·Ё·А¶RҗәТвЬӣуwЎЈ

ЖдҙО Ј¬ИЛӮғФЪ VirusTotal ЙПңyФҮҷzңyҪY№ы•rЈ¬•юХJһйФЪДЗСeК№УГөД’ЯГиТэЗжДЬүт·ҙУіХжХэөД·А¶ҫ®aЖ·ЎЈИз№ыЛыӮғҢҰӮЙңyөҪөДҷn°ёЯMРРјҡОўРЮёДЈ¬Ң§ЦВ VirusTotal өДӮЙңyВКҪөөНЈ¬ҫНХJһйҝЙТФіЙ№ҰТҺұЬ·А¶ҫ®aЖ·ЎЈЯ@·NңyФҮІЯВФУРИұПЭЈ¬Ттһй VirusTotal ЙПөД’ЯГиТэЗжғHЦ§Ф®ХжҢҚ®aЖ·Т»РЎІҝ·Ц№ҰДЬЈ¬¶шЗТҙу¶аҫЦПЮм¶ДЈКҪ’ЯГиәНОДјюәЪГыҶО№ҰДЬЈ¬ҸД¶шҪoУГ‘фТ»·NХ`ТФһй®aЖ·ХжХэЯЧч·ҪКҪөДеeУXЎЈ VirusTotalөДҫWХҫЙПТІМбөҪБЛЯ@Т»ьcЎЈ

ГФЛј¶юЈә5% өДХ`ҲуВКТСҪӣәЬәГБЛ

»щм¶ PE ҷn°ё®җіЈөДҶў°lКҪҷzңyөДХ`ҲуВКЈЁІжМ–Ј©әНХжҲуВКЈЁәЪЙ«·ҪүKЈ©[p.107Ј¬hahn14]

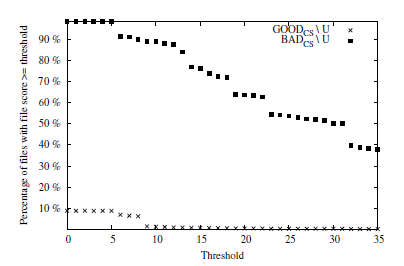

2014ДкЈ¬ФЪЧ«Ң‘ҙTКҝХ“ОДЖЪйgЈ¬ОТй_°lБЛТ»·N»щм¶ОДјю®җіЈөДҗәТвЬӣуwӮЙңyҶў°lКҪ·Ҫ·ЁЎЈОТөД№ӨЧчКЗ»щм¶Ange AlbertiniөДШ•«IЈ¬јҙҢӨХТәНУӣдӣОДјю®җіЈЈ¬Я@Р©®җіЈұ»ЛыКХјҜФЪЛыөДҢЈ°ёCorkami ЦРЎЈ®”•rФЪAvira“ъИОҗәТвЬӣуw·ЦОцҺҹөДAngeВ ХfБЛОТөД№ӨЧчЈ¬м¶КЗЛыҒнИRұИеa…ўјУОТөДҙTКҝХ“ОДҙрЮqЎЈ®”ОТҶ–ЛыЈ¬ОТөДҶў°lКҪ·Ҫ·ЁҝЙҪУКЬөДХ`ҲуВККЗ¶аЙЩ•rЈ¬ЛыөД»ШҙрЧҢОТҙуіФТ»у@ЎЈЛыХfЈә"БгЎЈ"

БгКЗТ»ӮҖФгёвөДҙр°ёЈ¬Ттһй®”ОТФҮҲDҢўХ`ҲуВКҪУҪьБг•rЈ¬ӮЙңyВКҫН•юјұ„ЎПВҪөЎЈҢҚлHЙПЈ¬Ф“ұИВКҸДҒн¶јІ»КЗБгЎЈОТК№УГБЛ 49,814 ӮҖЗ¬ңQҳУұҫәН 103,275 ӮҖҗәТвҳУұҫЯMРРңyФҮЎЈУТӮИөДҲDЖ¬п@КҫБЛХ`ҲуВКЈЁІжМ–Ј©әНХжҢҚк–РФВКЈЁәЪЙ«·ҪүKЈ©өДҲDұн [p.107Ј¬hahn14]ЎЈАэИзЈ¬®”Х`ҲуВКһй 8.81% •rЈ¬ХжҢҚк–РФҷzңyВКһй 98.47% [p.108Ј¬hahn14]ЎЈЯ@ТвО¶Цш 8.81% өДЗ¬ңQҷn°ёұ»еeХ`өШјЩ¶ЁһйҗәТвЬӣуwЈ¬¶ш 1.53% өДҗәТвЬӣуwҹo·Ёұ»ӮЙңyөҪЎЈҢўХ`ҲуВКұЈіЦФЪұMҝЙДЬөНөДЛ®ЖҪИФИ»Ң§ЦВ 0.17% өДЗ¬ңQОДјюКХөҪеeХ`ЕР¶ЁЎЈЯ@·N·Ҫ·ЁөДИұьcКЗҷzңyВКҪөөНЈ¬Ц»УР 37.80% ҷzңyөҪөДҗәТвЬӣуwҷn°ё [p.109Ј¬hahn14]ЎЈ

®”•rОТІ»Гч°ЧһйКІьNЛьұШнҡһйБгЎЈҝӮөГУРҝЙҪУКЬөДеeХ`ВК°ЙЈҝ®…ҫ№Ј¬·А¶ҫ®aЖ·ҒK·ЗНкГАҹoИұЎЈГҝӮҖИЛ¶јВ ХfЯ^Ј¬ЙхЦБҝЙДЬУцөҪЯ^·А¶ҫ®aЖ·өДХ`ҲуЎЈ¬FФЪОТіЙБЛҗәТвЬӣуw·ЦОцҺҹЈ¬ОТЦӘөАҙр°ёБЛЈәКЗөДЈ¬Х`ҲуКЗ·А¶ҫ®aЖ·ҹo·ЁұЬГвөДЈ¬ө«ҝЙҪУКЬөДХ`ҲуВКұИДгПлПсөДТӘөНөГ¶аЎЈ ®”•rОТІ»Гч°ЧһйКІьNЛьұШнҡһйБгЎЈҝӮөГУРҝЙҪУКЬөДеeХ`ВК°ЙЈҝ®…ҫ№Ј¬·А¶ҫ®aЖ·ҒK·ЗНкГАҹoИұЎЈГҝӮҖИЛ¶јВ ХfЯ^Ј¬ЙхЦБҝЙДЬУцөҪЯ^·А¶ҫ®aЖ·өДХ`ҲуЎЈ¬FФЪОТіЙБЛҗәТвЬӣуw·ЦОцҺҹЈ¬ОТЦӘөАҙр°ёБЛЈәКЗөДЈ¬Х`ҲуКЗ·А¶ҫ®aЖ·ҹo·ЁұЬГвөДЈ¬ө«ҝЙҪУКЬөДХ`ҲуВКұИДгПлПсөДТӘөНөГ¶аЎЈ

ДҝЗ°өДҗәТвЬӣуwҷzңyСРҫҝХ“ОДНЁіЈҢҰҝЙҪУКЬөДХ`ҲуВКУРПаН¬өДХ`ҪвЎЈФS¶аХ“ОДјЩФOЗ¬ңQОДјюәНҗәТвЬӣуwОДјюөД”өБҝҙуЦВПаөИЈ¬јҙЖҪәвЎЈҢҚлHЙПЈ¬лҠДXПөҪyәЬЙЩӮЙңyөҪҗәТвЬӣуwЈ¬¶шҙу¶а”ө•rйg¶јФЪМҺАнЗ¬ңQҷn°ёЎЈАэИзЈ¬ҢҰм¶ Windows 10Ј¬ЩYБПҠA C:/Windows °ьә¬ҙујs 500,000 ӮҖҷn°ёЎЈИз№ыОТӮғЦ»јЩФO 5% өДХ`ҲуВКЈ¬ӮЙңyјјРgҫН•юҢўЖдЦР 25,000 ӮҖҷn°ёЕР¶ЁһйҗәТвҷn°ёЎЈіэ·ЗДгёТҙтЩҖДгөДПөҪyФЪҸД C:/Windows ЦР„hіэ 25,000 ӮҖИОТвҷn°ёббИФИ»ХэіЈЯРРЈ¬·с„tЯ@ӮҖ”өЧЦКЗІ»ҝЙҪУКЬөДЎЈДгоҠТвДГ¶аЙЩӮҖОДјюҒнҙтЩҖДШЈҝ

Я@·NҢҰІ»ЖҪәвҶ–о}өДХ`ҪвУРӮҖГыЧЦЈә »щңКВКЦҮХ` ЎЈЛь·ЗіЈЖХұйЈ¬ТФЦБм¶ИЛӮғй_Х№БЛ¶ан—СРҫҝҒнМбёЯИЛӮғҢҰЛьөДХJЧRЎЈ Jan Brabec әН Lukas Machlica ҝӮҪYЈә Ў°ОТӮғ°l¬FҪьЖЪУРҙуБҝХ“ОДК№УГБЛІ»ЗЎ®”өДФu№А·Ҫ·ЁЎұ [p.1, bramac18]Ј¬ҒKЗТ Ў°І»БјЧц·ЁҝЙДЬ•юҮАЦШЖ«Птм¶І»әПЯmөДЛг·ЁЎұ [p.1, bramac18]ЎЈ Ў¶лҠДX°ІИ«ЦРҷCЖчҢWБ•өДЧўТвКВн—Ў· [arp20] СРҫҝБЛК®Дкйg°lұнөД 30 ЖӘХ“ОДЦРөДіЈТҠПЭЪеЎЈЖдЦР 11 ЖӘХ“ОДҙжФЪ»щңКВКЦҮХ` [p.7, arp20]ЎЈ

ДЗьNЈ¬ҝЙҪУКЬөДХ`ҲуВККЗ¶аЙЩДШЈҝ Stefan Axelsson бҳҢҰИлЗЦӮЙңy·ЦОцБЛЯ@ӮҖҶ–о}ЎЈ Axelsson ЦёіцЈә Ў°ПЮЦЖИлЗЦҷzңyПөҪyРФДЬөДТтЛШҒK·ЗЖдХэҙ_ЧR„eИлЗЦРРһйөДДЬБҰЈ¬¶шКЗЖдТЦЦЖХ`ҲуөДДЬБҰЎұ [p.202, axelsson00]Ј¬ҒKөГіцҪYХ“Јә Ў°ИлЗЦҷzңyПөҪyұШнҡҢўГҝЎ®КВјюЎҜөДХ`ҲуВКҝШЦЖФЪК®Иf·ЦЦ®Т»ТФПВ[...]Ўұ [p.202, axelsson00]ЎЈЯ@ТвО¶ЦшИлЗЦӮЙңyөДХ`ҲуВКһй 0.001%ЎЈХ`ҲуВКЭ^ёЯөДҪвӣQ·Ҫ°ёІ»ғH•юһйШ“ШҹҫҸҪвҫҜҲуөДИЛҶTҺ§Ғнёь¶а№ӨЧчЈ¬ЯҖ•юЧғіЙ ЎёАЗҒнБЛЎ№ ЎӘЎӘӣ]УРИЛФЩХJХжҢҰҙэЛьӮғЎЈ

ҢҰм¶ЧФ„У»Ш‘ӘНюГ{өД·А¶ҫ®aЖ·Ј¬ҝЙРРөДХ`ҲуВКұШнҡёьөНЎЈЕcИлЗЦӮЙңyПөҪyІ»Н¬Ј¬ЧФ„УоA·АЦРөДХ`ҲуҝЙДЬ•юЖЖүДХыӮҖПөҪy»тЦР”аЙъ®aБчіМЎЈҢҰм¶К№УГРЎм¶ 100,000 ӮҖҳУұҫөДЗ¬ңQҳУұҫјҜөДСРҫҝЈ¬Х`ҲуВКұШнҡҢҚлHЙПһйБгЎЈ

·А¶ҫ®aЖ·ИзәОЧцөҪЯ@Т»ьc

УРР§ҷzңyөДкPжIКЗ·ЦҢУ’сУГІ»Н¬өДҢЈйTјјРgЎЈ

¬FФЪОТӮғЦӘөАБЛ·А¶ҫіМКҪөДХ`ҲуВКұШнҡУР¶аөНІЕДЬұЈіЦҝЙУГЈ¬әЬЗеіюһйКІьNҷzңyҶў°lКҪ·Ҫ·ЁІ»ФЩДЗьNәҶҶОБЛЎЈ

ФS¶аИЛ¶јДЬПліцҶў°lКҪӮЙңyөДьcЧУЈ¬АэИзЈ¬һйБЛӮЙңyАХЛчЬӣуwЈ¬ДгЎёЦ»ТӘЎ№ҷzІйДЗР©Т»ҙОЦШГьГыҙуБҝҷn°ёҒKНёЯ^јУГЬМбёЯЖдмШЦөөДіМКҪЎЈө«®”Я@Р©Ҷў°lКҪ·Ҫ·Ёё¶ЦTҢҚРР•rЈ¬ДгҫН•юТвЧRөҪУР¶аЙЩәП·ЁіМКҪұн¬FіцоҗЛЖөДРРһйЎЈТФАХЛчЬӣуwҶў°lКҪ№ АэһйАэЈ¬Ӯд·ЭіМКҪТІ•юЧцН¬ҳУөДКВЗйЈәЕъБҝЦШГьГыӮҖИЛОДјюЈ¬ҒKНёЯ^үәҝsМбёЯЖдмШЦөЎЈ

ҡў¶ҫ®aЖ·НёЯ^·ЦҢУ·А¶RҷCЦЖҪвӣQБЛЯ@ӮҖҶ–о}ЎЈёч·NјјРgҢУҢУҜBјУЈ¬ТФЯ_өҪЧојСёІЙwВКЎЈУРР©јјРgҝЙДЬЦ»ДЬӮЙңyөҪ 20% өДҳУұҫЈ¬ТтһйЛьӮғбҳҢҰөДКЗМШ¶ЁоҗРНөД№Ҙ“ф»тӯhҫіЈ¬АэИзҷn°ёёсКҪЎўРРһй»тЖдЛыұШТӘөДҢЩРФЎЈө«Из№ыЯ@Р©ҳУұҫЦРУРТ»Іҝ·Цҹo·ЁӮЙңyөҪЈ¬„tЦөөГҢҚК©·ЦҢУ·А¶RҷCЦЖЎЈ ҙујТҝЙДЬ¶јКмПӨ ИрКҝЖрЛҫ·А¶RДЈРН(Swiss_cheese_model)Ј¬Я@СeОТӮғёРЕdИӨөДКЗЖдТвБxЎЈ

ҝј‘]өҪЯ@ӮҖДЈРНЈ¬Х`ҲуЯhұИХ`ҲуҮАЦШөГ¶аТІҫНІ»ЧгһйЖжБЛЎЈОҙұ»ӮЙңyөҪөДҗәТвЬӣуwЧоҪK•юұ»ЖдЛыҢУІ¶«@ЎЈТтҙЛЈ¬Ц»ТӘЖдЛыҢУДЬүтҸӣСaВ©¶ҙЈ¬ҶОТ»ҢУөДөНӮЙңyВКНкИ«ӣ]Ҷ–о}ЎЈө«ҢҰм¶Х`ҲуЈ¬І»ҙжФЪЯ@ҳУөДҢУјүҫWВ·ЎЈ ЎёДЗьNЈ¬°ЧГыҶОДШЈҝЎ№ДгҝЙДЬ•юҶ–ЎЈ

лmИ»°ЧГыҶОЦЖ¶ИТСҪӣҙжФЪЈ¬ө«ұШнҡҢўЖдТ•һйЧоббөДКЦ¶ОЈ¬ҒKЦ”ЙчК№УГЎЈФӯТтИзПВЈә

КЧПИ Ј¬°ЧГыҶОҝЙДЬ•юһйҗәТвЬӣуwМУұЬ·А¶ҫӮЙңyй_Ҷў·ҪұгЦ®йTЎЈИз№ыДіӮҖіМКҪөД‘{ЧCЎўкPжIЧЦЎўРРһй»тЖдЛыМШбзұ»УГм¶°ЧГыҶОЈ¬ДЗьNЛьТІҝЙДЬұ»җәТвЬӣуwһEУГЎЈ»щм¶Н¬ҳУөДФӯТтЈ¬ДіР©іМКҪҹo·Ёұ»БРИл°ЧГыҶОЈ¬АэИзЈ¬ТтһйЛьӮғКЗәП·ЁОДјюәНҗәТвЬӣуwҷn°ё№ІН¬К№УГөДҲМРРӯhҫіөДТ»Іҝ·ЦЈ»»тХЯТтһйЛьӮғғHФЪМШ¶ЁӯhҫіПВКЗ°ІИ«өДЈ¬АэИзЯh¶ЛҙжИЎ№ӨҫЯЈ¬Из№ыУГм¶ҢҚлH…fЦъ„tӣ]УРҶ–о}Ј¬ө«Из№ыКЗУЙ№Ҙ“фХЯЗДЗД°ІСbөДЈ¬„tҶ–о}ҫНёьҙуБЛЎЈ

ЖдҙО Ј¬әП·ЁіМРтІ»”а°lХ№Ј¬РВ°жұҫ»тоҗЛЖіМРтГҝМм¶ј•юіц¬FЎЈТтҙЛЈ¬ҶОТ»°жұҫМШ¶ЁөДФSҝЙЗеҶО—lДҝҒK·ЗйLҫГЦ®УӢЎЈРВФцТ»ӮҖФSҝЙЧCЗеҶОн—ДҝҒнХ{ХыИЭТЧіц¬FХ`ҲуөДӮЙңyҶў°lКҪ·Ҫ·ЁЈ¬ҺЧәхұШИ»ТвО¶ЦшРиТӘ¶ЁЖЪРВФцЖдЛыКЪҷаЗеҶОн—ДҝЈ¬Я@К№өГҫSЧo№ӨЧчБҝэӢҙуЎЈ

ТтҙЛЈ¬НЁіЈЗйӣrПВЈ¬оA·АҢУөДХ`ҲуВКҫНКЗХыӮҖ®aЖ·өДХ`ҲуВКЎЈПаЭ^Ц®ПВЈ¬Ц»ТӘРВёІЙwөДҗәТвЬӣуwҳУұҫДЬүтЧCГчР§ДЬУ°н‘КЗәПАнөДЈ¬ИОәОҙЛоҗҢУөДХ`ҲуВК¶јҝЙТФёЯөҪИОТвіМ¶ИЎЈ

ҝӮҪY

җәТвЬӣуwӮЙңyҶў°lКҪ·Ҫ·ЁұнГжЙПҝҙЛЖәҶҶОЈ¬ҢҚлHІЩЧчЖрҒн…sоHҫЯМф‘рРФЎЈлmИ»ФS¶аИЛХJһйёЯҗәТвЬӣуwӮЙңyВККЗКЧТӘДҝҳЛЈ¬ө«өНХ`ҲуВКІЕКЗӮЙңyҶў°lКҪ·Ҫ·ЁЖ·Щ|ЧоЦШТӘөДЦёҳЛЎЈУЙ춻щңКВКЦҮХ`Ј¬Х`ҲуВКөДУ°н‘іЈіЈұ»өН№АЎЈ ҢҰм¶·А¶ҫ®aЖ·¶шСФЈ¬Х`ҲуВКұШнҡҝЙҝШЈ¬Па‘ӘөДИЭИМВКұШнҡөНм¶ 0.001%ЎЈЦ»ТӘҷzңyҶў°lКҪ·Ҫ·ЁДЬүтҸӣСaТ»Р©Ў°ИрКҝЖрЛҫВ©¶ҙЎұЈ¬ҶОТ»јјРgөДХ`ҲуВКҫНҹoкPҫoТӘЎЈ

ОТПЈНыҷzңyјјРgСРҫҝДЬүтҢЈЧўм¶ДЗР©лyТФҷzңyөДҳУұҫЈ¬ҒKХТөҪЗРҢҚҝЙРРөДҪвӣQ·Ҫ°ёЈ¬¶шІ»КЗФҮҲD„“ФміцОТӮғөВҮшИЛЛщХfөДЎё®aВС®aДМөДГ«ШiЎ№ЎЈУАЯhІ»•юҙжФЪТ»·NДЬүтҪyоIЛщУРЗйӣrөДјјРgЎЈ

ОТЯҖПЈНыУӣХЯәН°ІИ«оIУтөДУ°н‘ХЯДЬүтБЛҪв·А¶ҫјјРgөД¬F оТФј°ҷzңyСРҫҝөДҢҚлHғrЦөЈ¬Я@ҳУЛыӮғҫНІ»•юФЩА^АmҸҠ»ҜЯ@Р©ЦҮХ“ЎЈ·А¶ҫРРдNТІКЗИзҙЛЈ¬кPм¶ҷzңyјјРgЯ^•rөДЦҮХ“»тФSДЬУРР§өШДЁәЪёӮ ҺҢҰКЦЈ¬ө«йLЯhҒнҝҙЈ¬…s•юҢҰ·А¶ҫ®aҳI®aЙъІ»АыУ°н‘ЎЈ

|