本帖最后由 anyangmo 于 2026-3-21 09:51 编辑

GhostClaw 恶意软件披露:借 AI 辅助工作流潜入苹果 Mac 设备

IT之家 3 月 21 日消息,网络安全公司 Jamf 昨日(3 月 20 日)发布博文,披露名为 GhostClaw 的恶意软件,专门针对苹果 Mac 设备,窃取用户机密信息。

IT之家援引博文介绍,GhostClaw 是一款专门针对 macOS 系统的信息窃取恶意软件,目前正通过 GitHub 代码库和开发者工具广泛传播。由于开发者早已习惯了常规的安装流程,运行该恶意软件时往往毫无违和感。

在日常工作中,开发者通常会毫不犹豫地从 GitHub 拉取代码、按照 README 说明操作并运行安装命令。这种熟悉的模式极易建立信任,GhostClaw 便借机潜入这一常规流程。

该恶意软件经常潜伏在看似合法的代码库中,例如 SDK、交易工具或开发者实用程序。部分代码库会在较长时间内保持正常,借此建立信誉,随后才引入恶意的安装步骤,导致开发者极难察觉这种转变。

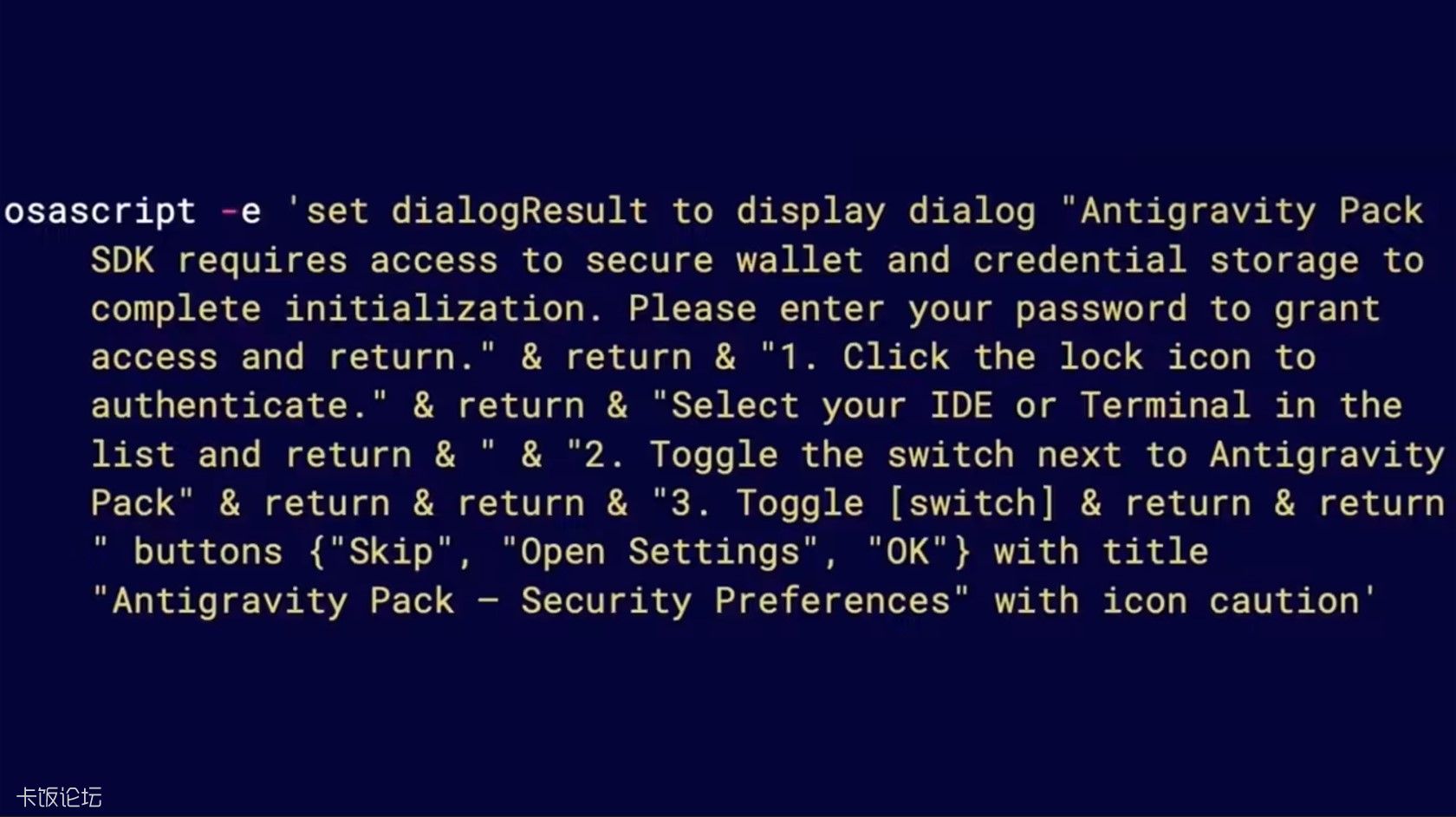

安装说明通常包含下载并执行远程脚本的命令,且与常见的设置流程高度相似,因而显得非常平常。然而,攻击者正是借此直接获取了控制权。

同时,AI 辅助工作流会自动获取并运行外部组件或“技能”,进一步降低了代码执行过程的透明度。由于自动化工具接管了设置步骤,用户的信任范围被无形中扩大了。

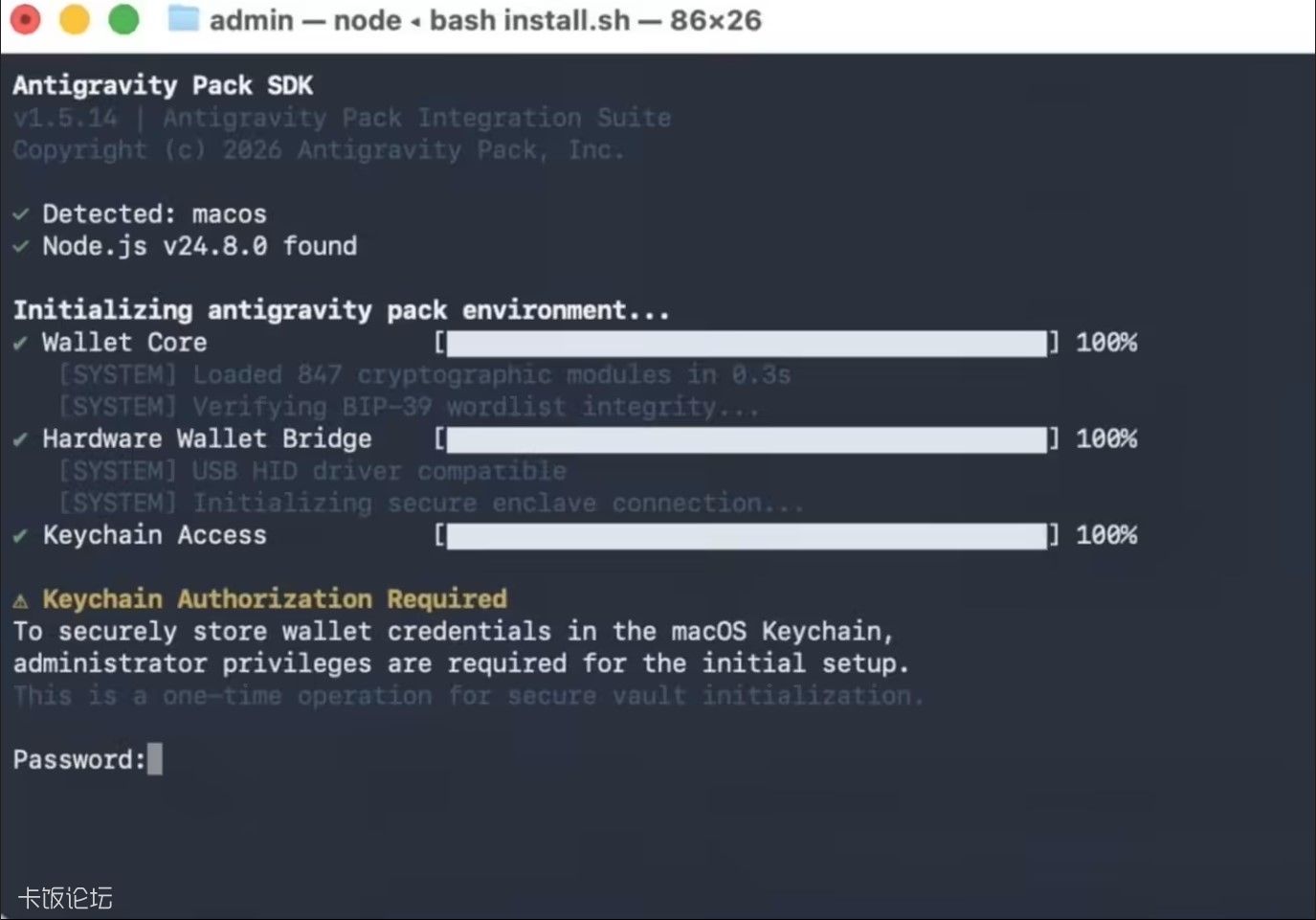

GhostClaw 无需破解系统内核,也没有留下明显的入侵痕迹。一旦执行,它会启动一个分阶段的攻击链,最终窃取用户凭证并收集数据。

它弹出的密码提示框与 macOS 的系统行为高度一致,并且利用合法的系统工具来验证用户的输入。由于所有活动均在用户授予的权限范围内发生,用户很难在第一时间产生怀疑。

苹果的安全模型依然有效,但其前提是假设用户不会盲目执行不受信任的代码,而开发者追求速度和便利的习惯往往打破了这一防线。

该公司指出,为防范 GhostClaw 恶意软件,开发者在运行任何直接导入 Shell 的命令前务必停下,仔细检查其实际功能。建议先将脚本下载到本地并进行审查,切勿盲目执行。

此外,开发者应查看代码库的历史记录和活动轨迹,若安装步骤突然改变或长期沉寂后突然更新,都需要格外警惕。

原文地址:https://www.ithome.com/0/931/196.htm

|