БОЬћзюКѓгЩ anyangmo гк 2026-4-8 11:04 БрМ

ЭўаВгЂЮАДя GDDR6 ЯдПЈЃКЁАДИЛїЁББфжж GPUBreach ЦиЙтЃЌПЩШЦЙ§ЗРЛЄЛёШЁЯЕЭГзюИпШЈЯо

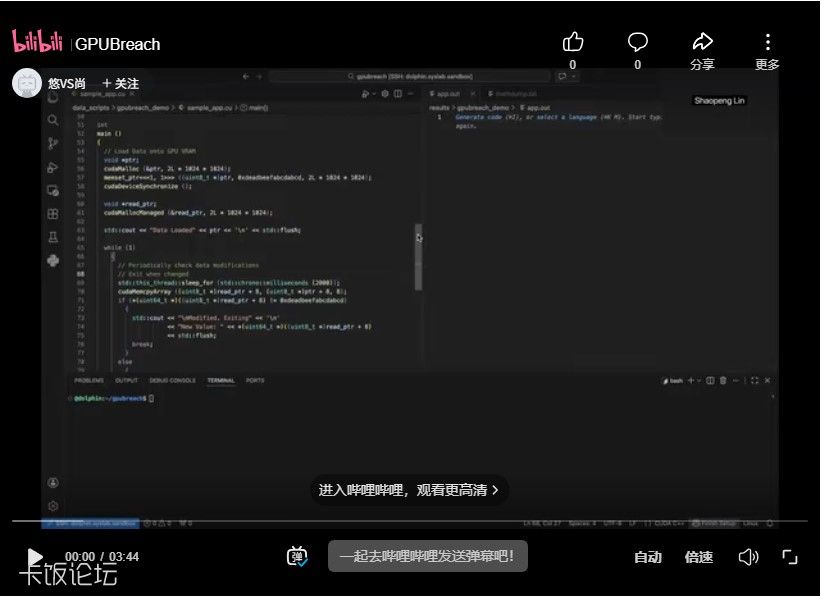

ITжЎМв 4 дТ 8 ШеЯћЯЂЃЌПЦММУНЬх TechPowerUp НёЬьЃЈ4 дТ 8 ШеЃЉЗЂВМВЉЮФЃЌБЈЕРГЦеыЖдгЂЮАДяЯдПЈЕФ RowhammerЁАДИЛїЁБЙЅЛїЗНЪНгРДаТБфжж GPUBreachЃЌРћгУ GPU Ч§ЖЏГЬађЕФФкДцАВШЋТЉЖДЦЦЛЕдЊЪ§ОнЃЌгеЪЙгЕгаФкКЫШЈЯоЕФЧ§ЖЏжДаадННчаДШыЃЌДгЖјШЦЙ§ IOMMU БЃЛЄВЂЛёШЁ CPU ЖЫ Root ШЈЯоЁЃ

ITжЎМвДЫЧАБЈЕРЃЌАќРЈ GDDRHammer КЭ GeForge ЙЅЛїЗНЪНдкФкЃЌЖрЪ§ Rowhammer ЙЅЛїПЩвдЭЈЙ§дк BIOS ПЊЦє IOMMUЃЈЪфШыЪфГіФкДцЙмРэЕЅдЊЃЉЛКНтЃЌДгЖјЯожЦ GPU ЗУЮЪжїЛњФкДцЧјгђЁЃЖјЖрТзЖрДѓбЇбаОПШЫдБзюаТЗЂЯжЕФ GPUBreach ЗНЪНГЩЙІЭЛЦЦСЫетвЛЗРЯпЃЌЪЕЯжСЫ CPU ЖЫШЈЯоЬсЩ§ЁЃ

ДЋЭГЗРгљжаЃЌIOMMU НЋ GPU ЕФжБНгФкДцЗУЮЪЯожЦдкЧ§ЖЏЗжХфЕФЛКГхЧјФкЃЌгааЇзшЖЯЕфаЭЕФ DMA ЙЅЛїЁЃGPUBreach ВЩгУСЫНиШЛВЛЭЌЕФЙЅЛїТЗОЖЃЌЫќРћгУ GPU Ч§ЖЏГЬађФкВПЕФФкДцАВШЋТЉЖДЃЌдкдЪаэЕФЛКГхЧјФкЦЦЛЕдЊЪ§ОнЁЃ

гЩгк GPU Ч§ЖЏФЌШЯБЛЪгЮЊВйзїЯЕЭГЕФИпаХШЮзщМўЃЌОпБИФкКЫШЈЯоЃЌБЛЦЦЛЕЕФдЊЪ§ОнЛсгеЪЙЧ§ЖЏжДаадННчаДШыВйзїЁЃ

етвЛЛњжЦШУЙЅЛїепФмЙЛЭъШЋШЦЙ§ IOMMU ЕФБЃЛЄЃЌЛёШЁжїЛњЯЕЭГЕФ Root ШЈЯоЃЌЮЃКІаддЖГЌвдЭљЕФ Rowhammer БфжжЁЃ

баОПШЫдБвбгк 2025 Фъ 11 дТЯђ NVIDIA МА GoogleЁЂAWSЁЂMicrosoft ЕШГЌДѓЙцФЃГЇЩЬХћТЖСЫИУТЉЖДЁЃгВМўВуУцЃЌДюди GDDR7 КЭ HBM3/HBM4 ФкДцЕФаТвЛДњ GPU ВЛЪмДЫЙЅЛїгАЯьЃЌНіОЩПю GDDR6 ВњЦЗДцдкЗчЯеЁЃ

ЫфШЛ ECC ФкДцФмЛКНтВПЗжБШЬиЗзЊЃЌЕЋЮоЗЈГЙЕзИљГ§ЭўаВЁЃжЕЕУзЂвтЕФЪЧЃЌДг DDR4ЁЂDDR5 ЕН GDDR7 ЕШаТвЛДњ DRAM ВЩгУЕФ On-Die ECCЃЈЦЌЩЯОРДэТыЃЉММЪѕЃЌПЩМфНгЗРгљеыЖд Rowhammer ЕФБШЬиЗзЊЁЃ

дЮФЕижЗЃКhttps://www.ithome.com/0/936/848.htm

|