该文章转自新手无毒:www.killdu.cn

(一)首先说下电脑病毒的主要特征,只要能满足以下条件的就可以肯定为病毒了:

1隐蔽性 计算机病毒是一种具有很高编程技巧、短小精悍的可执行程序。它通常粘附在正常程序之中或磁盘引导扇区中,或者磁盘上标为坏簇的扇区中,以及一些空闲概率较大的扇区中,这是它的非法可存储性。病毒想方设法隐藏自身,就是为了防止用户察觉。

2传染性 传染性是计算机病毒最重要的特征,是判断一段程序代码是否为计算机病毒的依据。病毒程序一旦侵入计算机系统就开始搜索可以传染的程序或者磁介质,然后通过自我复制迅速传播。由于目前计算机网络日益发达,计算机病毒可以在极短的时间内,通过像 Internet这样的网络传遍世界。

3潜伏性 计算机病毒具有依附于其他媒体而寄生的能力,这种媒体我们称之为计算机病毒的宿主。依靠病毒的寄生能力,病毒传染合法的程序和系统后,不立即发作,而是悄悄隐藏起来,然后在用户不察觉的情况下进行传染。这样,病毒的潜伏性越好,它在系统中存在的时间也就越长,病毒传染的范围也越广,其危害性也越大。

4破坏性 无论何种病毒程序一旦侵入系统都会对操作系统的运行造成不同程度的影响。即使不直接产生破坏作用的病毒程序也要占用系统资源(如占用内存空间,占用磁盘存储空间以及系统运行时间等)。而绝大多数病毒程序要显示一些文字或图像,影响系统的正常运行,还有一些病毒程序删除文件,加密磁盘中的数据,甚至摧毁整个系统和数据,使之无法恢复,造成无可挽回的损失。因此,病毒程序的副作用轻者降低系统工作效率,重者导致系统崩溃、数据丢失。病毒程序的表现性或破坏性体现了病毒设计者的真正意图。

实际理论中的特征可能更多,但我们的目的是让新人在短期内掌握最有效的杀毒方法,所以只列举出了最主要常见的特征

(二)从计算机病毒发展出来的分支:

1,木马

希腊人围攻特洛伊城,很多年不能得手后想出了木马的计策,他们把士兵藏匿于巨大的木马中。在敌人将其作为战利品拖入城内后,木马内的士兵爬出来,与城外的部队里应外合而攻下了特洛伊城。

计算机世界中的特洛伊木马病毒的名字就是由此得来。特洛伊木马是指隐藏在正常程序中的一段具有特殊功能的程序,其隐蔽性极好,不易察觉,潜伏在电脑中窃取用户资料或成为黑客入侵电脑的暗道,这是一种极为危险的网络攻击手段。

2,蠕虫

蠕虫病毒(Worm)源自第一种在网络上传播的病毒。1988年,22岁的康奈尔大学研究生罗伯特•莫里斯(Robert Morris)通过网络发送了一种专为攻击UNIX系统缺陷、名为“蠕虫”(Worm)的病毒。蠕虫造成了6000个系统瘫痪,估计损失为200万到 6000万美元。由于这只蠕虫的诞生,在网上还专门成立了计算机应急小组(CERT)。现在蠕虫病毒家族已经壮大到成千上万种,并且这千万种蠕虫病毒大都出自黑客之手。

与病毒相似,蠕虫也是设计用来将自己从一台计算机复制到另一台计算机,但是它自动进行。首先,它控制计算机上可以传输文件或信息的功能。一旦您的系统感染蠕虫,蠕虫即可独自传播。最危险的是,蠕虫可大量复制。

3,间谍程序

间谍程序一般会伴随着用户在浏览网络或安装软件时悄悄地潜入你的电脑,但它并不会像电脑病毒或木马那样来恶意破坏操作系统,间谍程序的主要职责就是监视用户的操作行为、收集诸如上网习惯、用户兴趣爱好之类的个人信息,并会把这些信息再发送给一些广告商,以获取利润。正因为间谍程序具有如此的迷惑性,所以一般用户难以察觉它们的存在,即使是利用一些常规的杀毒软件,也很难将它们彻底铲除,所以要使用专门的清除软件。

就如同电脑病毒一样,“间谍程序”也在不断地发生着变种,现在已经出现了一些“间谍程序”与木马的结合体,它们不仅能监视用户的操作和收集个人信息,而且还会窃取用户的各类账号和密码。显而易见,此类“间谍程序”对用户所造成的危害就更大了。

4 后门病毒

该类病毒的特点就是通过网络传播来给中毒系统开后门,给用户电脑带来安全隐患!

二 通过名字认识病毒

我们的杀毒软件在报告发现病毒时,通常会显示出病毒的名称,而这个名称通常都是由各安全厂商根据病毒的特点来命名的,一般这种命名由3个部分组成 :<病毒前缀>.<病毒名>.<病毒后缀>

1.病毒前缀

病毒前缀是指一个病毒的种类,我们常见的木马病毒的前缀是“Trojan”,蠕虫病毒的前缀是“Worm”,其他前缀还有如“Macro”、“Backdoor”、“Script”等。

下面列举一些前缀仅供参考:

HackTool——黑客工具

Worm——蠕虫

WIN32——系统病毒

Adware——广告

Backdoor——后门

Joke——恶作剧程序

Harm——有损害程序

Spyware——间谍程序

Exploit——漏洞程序

Rootkit——Rootkit程序

Script——脚本病毒

Analyze——分析使用

Flooder——洪水机

VTool——病毒制造机

Downloader——会下载其他病毒

Drop——会释放病毒

PSW——密码相关

P2P——P2P软件相关

IRC——IRC聊天工具相关

Mail——邮件相关

RMC——远程控制

Spy——监控相关

IM——即时通讯相关

Game——游戏

Mir2——热血传奇

Mir3——传奇世界

ReXue——热血江湖

Wow——魔兽世界

以上这部分就是关于病毒的特征所起的病毒名

2.病毒名

病毒名是指一个病毒名称,如之前比较有名的CIH病毒,它和它的一些变种都是统一的“CIH”,还有振荡波蠕虫病毒,它的病毒名则是“Sasser”。

3.病毒后缀

病毒后缀是指一个病毒的变种号,什么叫变种呢?就是被人重新改写了病毒代码,产生了功能与原病毒类似的病毒。即叫变种.对于相同类型的病毒,新出的变种,这个变种号就起了关键作用了,其实也就是一个标识. 一般是采用英文中的26个字母来表示的,如 “Worm.Win32.DiskGen.C”是指磁碟机变种病毒的变种c。如果病毒的变种太多了,那也可以采用数字和字母混合的方法来表示病毒的变种

如:

病毒全名 前缀(类型) 病毒名及信息 后缀(变种)

Worm.Win32.DiskGen.C Worm.Win32 Win32.DiskGen C

Win32.Downloader.cr.34304 Win32.Downloader cr 34304

根据上面的介绍,我们可以看出第一个病毒是会自动传播的蠕虫类,且主要活跃在WINDOWS平台下,名字是DiskGen,中文又叫磁碟机,但已经不是原版了,而是被人改编的C号变种

第二个病毒也是在WINDOWS平台下破坏的(没办法,谁让WINDOWS系统那么流行呢?树大招风啊) ,它可能不如上面的磁碟机那么会传播扩散,但也不能小看,因为它会自动从网络上下载新的恶意程序到电脑里来.本来一个病毒就让人感到威胁了,现在它又不断的下载新病毒到电脑中,即使清除了它还要担心是否已经有病毒被接应到我们的电脑里,真是让人防不胜防!

正写这文章,后台扫描的反病毒软件又开始报告了,截图如下:

原文链接:http://www.killdu.cn/zhishijiaoxue/20081026/1662.html

可以看出,这是一个WINDOWS平台下黑客工具类的程序,名字是Delf,变种号为bj,看来也不是原版程序了,再看看路径………哦哦,不对,这是一个我常用的辅助工具嘛,看来得把它添加到杀毒软件的信任列表了,免得以后不小心被误杀了 : (

现在病毒所具备的行为

传播特征:

U盘传播,即用之前提到的方法,建立AUTORUN.INF文件达到双击U盘则启动病毒的目的

相信很多朋友都中过这种AUTORUN病毒或听说过吧,下面就来解释下AUTORUN.INF文件内容

★海崖星★(14667685) 20:08:53

AUTORUN.INF文件是和病毒程序在一起的搭当

★海崖星★(14667685) 20:09:51

一般内容如下:

[AutoRun]

open=autorun.pif

shell\1=打开(&O)

shell\1\Command=autorun.pif

shell\2\=浏览(&B)

shell\2\Command=autorun.pif

shellexecute=autorun.pif

open后对应的是自动运行并打开指定文件

这里即双击U盘运行autorun.pif这个程序

.shell

指定默认右键菜单名称

这里意思是右击U盘,第一个项是"打开"

第二个为"流览",不过选择哪个同样会中毒

shellexecute

自动运行并打开指定文件(与open不同的是可以使用文件关联信息打开文件)

全部解释是让你双击磁盘时自动执行autorun.pif这个文件而且右键也很难发现因为它已经把你前两项的右键菜单改成了打开(O)和浏览(B)所以你哪怕用右键打开也一样执行了这个病毒

它的预防方法也很多,具体会在以后提到

感染磁盘内的特定文件,通常是EXE可执行文件

寻找磁盘内的网页文件,如:HTML,ASP,ASPX,PHP等等,找到后向其中写入挂马代码,使访问该网页的用户感染病毒,这招通常在服务器上使用频繁

网络传播:病毒运行后自动搜索网络中的其它机器,看有无共享漏洞,然后复制自身到存在的机器里

生存能力:

进程插入:将自身的恶意代码插入到其他正常的进程里,这样其他进程运行时也等于执行了病毒,这样一来,普通工具或任务管理器还无法查看到病毒进程

映象劫持:对注册表进行操作,将搜集的各种杀毒软件进程名字添加进去,以阻止杀毒软件运行,达到反抗安全工具的目的

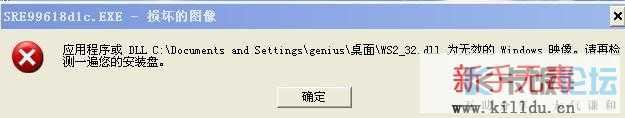

WS2_32.DLL:在目标文件所在的文件夹放入该名字的文件或文件夹即可阻止此目录内的EXE文件执行,可以用这方法在杀毒软件目录里建立名字为WS2_32.DLL的文件夹,同样达到阻止杀软运行目的

如图:

修改SSDT实现防删除防杀:

XP系统就像一个为我们服务的管理公司,这个公司呢帮我们管理着我们的电脑。一个公司当然不会是一个人,他们有很多人来完成不同的工作。

他们的工作流程是这样的,有一个服务员是跟在我们身边,当我们有什么事情要办的时候呢,就把事情告诉这个服务员,服务员就把我们的要求报上去,交给负责此事的部门去处理。再把结果告诉我们。

SSDT是什么呢?就是一个指示路标,告诉服务员什么事情应该交给哪个部门去做。我们想结束进程,然后会把这个任务交给服务员,服务员查看SSDT这个路标,上面写着,“结束进程是由1号部门负责进行",然后服务员就会把工作交给这个1号部门来处理。再把结果带回给我们

现在部门病毒会去修改这个路标,欺骗电脑说执行结束进程的任务由病毒我来执行,于是系统就会被蒙骗,把结束进程的任务都交给病毒,病毒查看结束的进程是谁,如果是他自己那就会坏笑着把这个任务丢了,如果是结束其他不相干的进程,那就交给系统去执行,这就是为什么有些进程无法被结束的原因

这里的SSDT意思大家一定要记住,以后杀毒过程中可能经常用到

原文链接:http://www.killdu.cn/zhishijiaoxue/20081026/1662.html |